¿Tienen relación los «hackeos» ocurridos entre 2017 y 2019 a Patricia Bullrich, el Ministerio de Seguridad y la Policía Federal Argentina? ¿Una pelea interna terminó con la exposición de datos personales que puso en riesgo a policías y civiles? La Justicia y las fuerzas de seguridad parecen haber hecho un gran esfuerzo por no notar ciertas relaciones y omitir ciertos hechos. A continuación, algunos de ellos.

1. Un tweet con una foto

3 de enero de 2017

Sebastián Vulcano (por entonces @crankreturn en Twitter) publica una foto de Pablo González (último a la derecha) en compañía del Secretario de Seguridad Interior Gerardo Milman.

El garca de @negrasonononon

Ex @eleccionesabier con un mantel a cuadros de camisa.

Pablo González.

😅😅😅😅😅 pic.twitter.com/9jGMEdQM1f— 🇦🇷🇦🇷🇦🇷🇦🇷🇦🇷 (@crankreturn) 3 de enero de 2017

(Tweet guardado en archive.org)

2. El hackeo

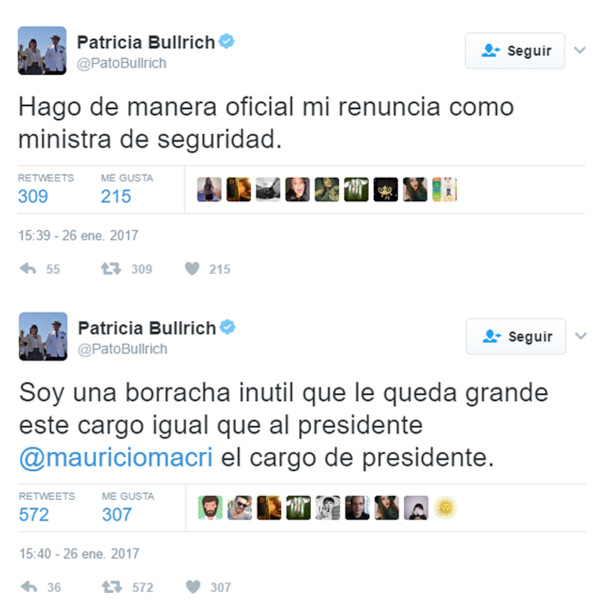

26 de enero de 2017 – 15:39

Alguien hackea la cuenta de Twitter de Patricia Bullrich y publica una serie de tweets.

26 de enero de 2017 – 15:46

Pablo González pone sobre aviso al Coordinador de Fronteras Marítimas Fluviales y Lacustres del Ministerio de Seguridad Gustavo Jara del hackeo a Patricia Bullrich. Según consta en la causa iniciada (CFP 1033/17):

«Declaración testimonial de Gustavo Gabriel Jara –Coordinador de Fronteras Marítimas, Fluviales y Lacustres del Ministerio de Seguridad de la Nación– quien manifestó que en el mes de septiembre [de 2016] se apersonó al Ministerio una persona de sexo masculino que dijo llamarse Pablo González y se autodefinió como hacker, oportunidad en la cual ofreció información sobre delitos y corrupción. Que partir de allí comenzó a recibir constantes mensajes mediante la aplicación «whatsapp», tornándose insistente en aportar información y que siendo las 15:46 horas del 26 de enero [de 2017], recepcionó un mensaje donde textualmente le refirió «QUE PATRICIA MIRE SU TWITTER. ALGO NO ANDA BIEN», y le envió una sucesión de mensajes donde hacía responsable de lo ocurrido a una persona de amplios conocimientos en tecnología, que se llamaría Sebastián Norberto Vulcano, identificado en la red social «Twitter» como @crankv13. Sin embargo, aclaró que desconocía si tales datos suministrados por Pablo González eran verídicos. Por último, adjuntó copias de las conversaciones mantenidas y los mails recibidos, provenientes de la cuenta extremeice07@gmail.com que pertenecería al nombrado (cfr. fs. 259/70)»

(Ver el auto de procesamiento publicado por el CIJ))

A solo 6 minutos de ocurrido el hackeo a Patricia Bullrich, según Gustavo Jara, Pablo González sindicaba como responsable del hecho a Sebastián Vulcano.

En el año 2015, Gustavo Jara fue primer candidato suplente a consejero escolar por Cambiemos en Avellaneda. Actualmente se desempeña como Subsecretario de Seguridad del Municipio de General Pueyrredón y es reconocido como referente político de Patricia Bullrich. Ver actualización al final: Gustavo Jara es agente de la Agencia Federal de Inteligencia (AFI, ex SIDE) en uso de licencia.

Además, el Subcomisario Juan Francisco Romero declaró en la causa CFP 1033/17 que: «se contactó con el Dr. Guillermo Soares Gache –Subsecretario de Articulación con los Poderes Judiciales y Ministerios Públicos de dicha cartera [Ministerio de Seguridad]– quien lo puso en conocimiento de que Gustavo Jara –empleado de la Dirección de Fronteras– podría tener información de unos empleados recientemente desplazados de sus cargos, quienes habrían formulado comentarios acerca de un posible acceso de esas características».

¿González y Vulcano eran «unos empleados recientemente desplazados de sus cargos» en el Ministerio de Seguridad? ¿Cuál era la verdadera relación entre Jara y González (que intercambiaban Whatsapps y emails)? ¿Tiene esta relación algo que ver con la actividad partidaria de Jara como «referente político» de Patricia Bullrich? ¿Cómo supo González quién era el autor del hackeo aún antes de que la Policía se enterase de lo ocurrido? ¿Qué hacía González en compañía del Secretario de Seguridad Interior Gerardo Milman, en la foto que difundió el propio Vulcano unos días antes del hackeo a Patricia Bullrich? ¿Por qué González nunca fue llamado a declarar ante la Justicia?.

A finales del año 2015, Sebastián Vulcano (por entonces @crankv13 y luego @crankreturn en Twitter) era presentado por medios de prensa como «el hacker que alarma al kirchnerismo».

La pedías? Acá está. Primer entrevista a @crankv13 https://t.co/olsvJ6BAtV el hacker que alarma al kirchnerismo

— Luis Gasulla (@LuisGasulla) 27 de diciembre de 2015

(Tweet guardado en archive.org)

(Entrevista de Luis Gasulla a Sebastián Vulcano guardada en archive.org)

26 de enero de 2017 – 20:59

Comenzaron a aparecer capturas de pantalla que mostraban que no solo había sido vulnerada la cuenta de Twitter de la Ministra Patricia Bullrich sino también su email en el Ministerio de Seguridad (patricia.bullrich@minseg.gob.ar).

Momentos antes de resetear la password a la ministra :p pic.twitter.com/jPp7vJbOzC

— Libero (@LIberoamericaMu) 26 de enero de 2017

(Tweet guardado en archive.org)

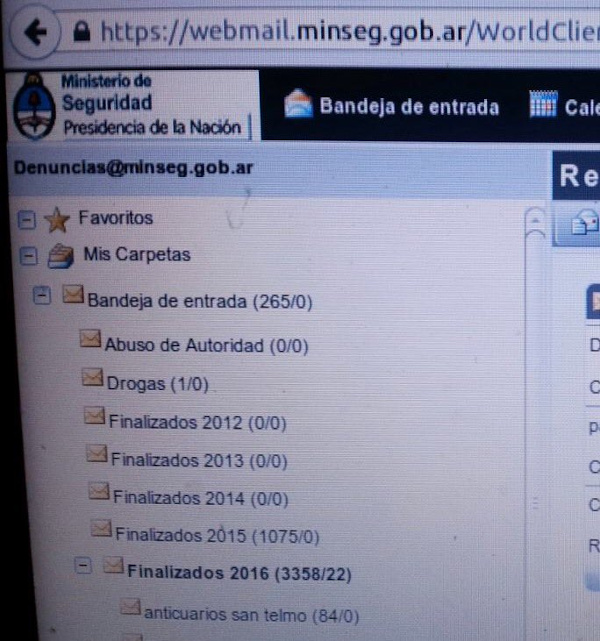

Luego también aparecen capturas de pantalla que mostraban otras cuentas comprometidas en el Ministerio de Seguridad, como por ejemplo denuncias@minseg.gob.ar.

28 de enero de 2017

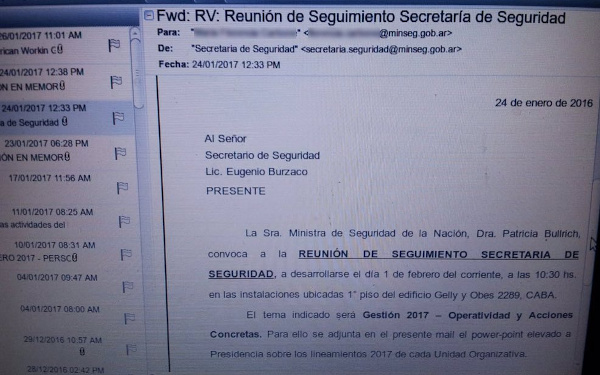

El supuesto hacker, identificado como [S], escribe a varias personas (entre ellos algunos periodistas) diciendo que sigue teniendo acceso a varias cuentas del Ministerio de Seguridad (como por ejemplo secretaria.seguridad@minseg.gob.ar, como así también de la Policía Federal Argentina. Además, amenaza con publicar información obtenida de dichas cuentas.

En este momento ya estaba claro que el hackeo no había sido solo de la cuenta de la Ministra Patricia Bullrich sino también de otras del Ministerio de Seguridad.

3. Las detenciones

16 de febrero de 2017

Patricia Bullrich anuncia la detención de los responsables por el hackeo a su cuenta: Mirco Milski (@OcsinoDeJuliFox en Twitter) y Trabucco.

Detuvimos a los responsables del hackeo de mi cuenta de Twitter. Están a disposición de la Justicia. En Argentina no hay delito sin sanción.

— Patricia Bullrich (@PatoBullrich) 16 de febrero de 2017

(Tweet guardado en archive.org)

17 de febrero de 2017

La Policía Federal Argentina emite un tweet anunciando la detención de Milski y Trabucco, con sus respectivas fotografías.

PFA DETUVO A DOS HOMBRES ACUSADOS DE HACKEAR LA CUENTA DE LA MINISTRA DE SEGURIDAD DE LA NACIÓN Y DE LA POLICÍA DE SEGURIDAD AEROPORTUARIA. pic.twitter.com/03mxEsLwOw

— Policía Federal Argentina (@PFAOficial) 17 de febrero de 2017

(Tweet guardado en archive.org)

27 de abril de 2017

La Policía Federal Argentina detiene a Emanuel Velez Cheratto (@Liberoamericamu en Twitter).

LA PFA DETUVO AL ÚLTIMO DE LOS IMPLICADOS POR EL HACKEO A LA CUENTA DE TWITTER DE LA MINISTRA BULLRICH. pic.twitter.com/R0kO7Em7NX

— Policía Federal Argentina (@PFAOficial) 27 de abril de 2017

(Tweet guardado en archive.org)

¿Cómo estaba tan segura Patricia Bullrich el 16 de febrero de haber «detenido a los responsables» de su hackeo, Milski y Trabucco? (Trabucco finalmente no fue procesado por el juez). ¿Cómo sabía la Policía Federal Argentina el 27 de abril que Velez Cheratto era «el último de los implicados»?

2 de mayo de 2017

La División Delitos Tecnológicos de la Policía Federal Argentina detiene a Sebastián Vulcano (cuyo segundo nombre es Guillermo, no Norberto), acusado por el hackeo de la cuenta de Twitter del senador Juan Abal Medina, ocurrido el 29 de abril de 2016.

.@PatoBullrich anunció que detuvieron al responsable del hackeo al senador @JuanAbalMedina: es el usuario “Cranckv13”, un hombre de 38 años pic.twitter.com/x7Lmcibnc9

— Agencia El Vigía (@AgenciaElVigia) 2 de mayo de 2017

(Tweet guardado en archive.org)

Según la información periodística Patricia Bullrich dijo sobre el hecho: «Los ataques de este tipo son investigados muy seriamente hasta identificar a todos los responsables».

A solo una semana de la detención de Velez Cheratto, la misma división de la Policía Federal Argentina detiene a Sebastián Vulcano por un hecho similar al investigado, pero ocurrido un año antes. Patricia Bullrich hace declaraciones públicas sobre esto, pero a nadie parece llamarle la atención ni recordar los dichos de Pablo González documentados por Gustavo Jara.

8 de mayo de 2017

Sebastián Vulcano (desde su cuenta @crankreturn), habiendo recuperado la libertad, culpa a Patricia Bullrich por su detención.

Buenas noches a todos.

Estoy bien.

Estuve preso por orden de @PatoBullrich

Por hackear la cuenta del senador Juan Abal Medina.— 🇦🇷🇦🇷🇦🇷🇦🇷🇦🇷 (@crankreturn) 8 de mayo de 2017

(Tweet guardado en archive.org)

Luego, Sebastián Vulcano acusa a Pablo González (@Rex_Aluminio en Twitter) de haberlo traicionado.

@Rex_Aluminio bocón traidor busca notoriedad

— 🇦🇷🇦🇷🇦🇷🇦🇷🇦🇷 (@crankreturn) 8 de mayo de 2017

(Tweet guardado en archive.org)

Llama la atención, dado el activo «ciberpatrullaje» realizado por la Policía Federal Argentina en Twitter, que en ninguno de los informes policiales se haya hecho referencia a ninguno de los tweets donde se acusan públicamente Sebastián Vulcano y Pablo González, que están disponibles hasta hoy.

4. La filtración

4 de mayo de 2017

El supuesto hacker, siempre identificado como [S] envía un email a varias personas (incluyendo a algunos periodistas) con un enlace para descargar un archivo «.ZIP» de unos 40 Mb conteniendo archivos supuestamente extraídos de la cuenta crimenorganizado@policiafederal.gov.ar y detallando además la contraseña la misma.

5 de mayo de 2017

Javier Smaldone (quien escribe), que estaba al tanto de la causa por haber sido investigado sin motivo en la misma, se presenta ante la Justicia aportando como prueba los archivos recibidos en el email del día 4 de mayo y prestando luego declaración testimonial.

11 de mayo de 2017

TN Central realiza un informe titulado «Hackers que hackearon a los que los investigaban», relatando cómo quienes hackearon a la Ministra Patricia Bullrich y el Ministerio de Seguridad habían hackeado también a la Policía Federal Argentina. En el mismo, el periodista Nicolás Wiñazki finaliza advirtiendo que la mala investigación realizada puede terminar en una filtración de archivos de las fuerzas de seguridad.

27 de mayo de 2017

En el sitio GitHub aparecen publicados los archivos filtrados de la cuenta crimenorganizado@policiafederal.gov.ar bajo el nombre «lagorraleaks», con el siguiente mensaje:

Hace cinco meses hackearon la cuenta de twitter de Patito Bullrich escribiendole de parte del embajador de Bolivia (!) desde una cuenta de gmail.

El ministerio de defensa y los medios dijeron que no se había filtrado ningún documento confidencial.

Era mentira.

#SiouxTeamAr

Esta fue la primera aparición del término «lagorraleaks».

5. El final

- Se terminó la etapa de instrucción de la causa CFP 1033/17 por el hackeo a Patricia Bullrich y el Ministerio de Seguridad. Los únicos procesados actualmente son Mirco Milski y Emanuel Velez Cheratto.

- En dicha causa, nunca se llamó a declarar a Pablo González ni a Sebastián Vulcano, a pesar de haberse detenido a este último por un delito similar en el mismo tiempo en que se estaba investigando.

- Para investigar la filtración de datos de la Policía Federal Argentina («lagorraleaks») se inició una nueva causa, con una investigación separada (CFP 1817/17).

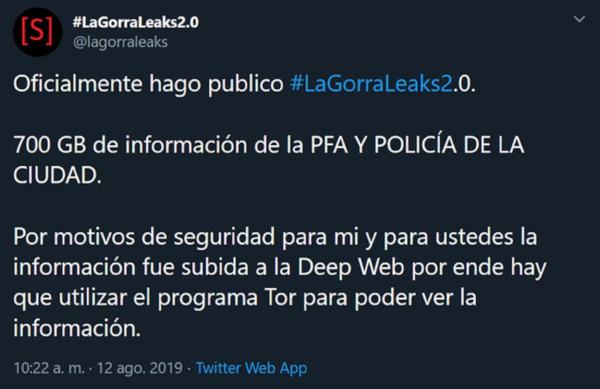

6. La secuela

El 12 de agosto de 2019 se produjo una nueva filtración de archivos de la Policía Federal Argentina (esta vez casi 300 Gb), llamada «lagorraleaks 2», atribuida nuevamente a un hacker identificado como [S]. La policía sindicó como principales sospechosos a Mirco Milski, Emanuel Velez Cheratto y Javier Smaldone, por considerarlos responsables del hackeo ocurrido en 2017. Pablo González y Sebastián Vulcano no aparecen mencionados en la nueva investigación.

¿«lagorraleaks 2» fue consecuencia de no haber investigado debidamente lagorraleaks»? ¿Por qué personas ligadas a Patricia Bullrich y a Gerardo Milman que parecían (decían) tener información sobre lo ocurrido en enero de 2017 nunca fueron llamadas a declarar ni puestas a disposición de la Justicia? ¿La sucesión de hackeos —que terminó con la exposición de datos personales y familiares de decenas de policías y civiles— fue producto de una interna de «unos empleados recientemente desplazados de sus cargos» que no fue investigada a fondo en su momento?

Ya hubo demasiados damnificados. Los datos de policías, sus familias y otros civiles fueron expuestos (publicados, replicados) y están vaya a saber en manos de quiénes. Personas inocentes fueron perseguidas, investigadas, allanadas y detenidas. Toda la información contenida en este artículo es pública (tweets, notas periodísticas, publicaciones del Centro de Información Judicial). Es hora de que alguien haga justicia.

Actualización (25 de enero de 2021)

Según una nota periodística publicada en el día de ayer, Gustavo Jara es agente de la Agencia Federal de Inteligencia (AFI, ex SIDE) en uso de licencia sin goce de haberes.

Aquí podemos verlo en campaña como candidato de «Cambiemos» junto a Paula Urroz, prima de Patricia Bullrich.

Ayer acompañando a @vilmabaragiola1, Gustavo Jara @UrrozPaula y candidatos de #Cambiemos en nuestra querida Mar del plata @mariuvidal pic.twitter.com/KJmfoAlRDB

— Julio Arriete (@julioarriete) 10 de octubre de 2017

(Tweet guardado en archive.org)

Aquí junto a Patricia Bullrich, en una charla de esta:

¿Saben por qué la educación es esencial? Porque iguala oportunidades y genera crecimiento. Hay que terminar con los sindicatos obstruccionistas y abrir las aulas. Ayer en la Costa le pedí a los jóvenes que den batalla y no se dejen adoctrinar #díainternacionaldelaeducación pic.twitter.com/BhyaKUEKpy

— Patricia Bullrich (@PatoBullrich) 24 de enero de 2021

(Tweet guardado en archive.org)

Y aquí, Gustavo Jara en la ciudad de Villa Gesell, en oportunidad del «saludo» de policías bonaerenses a Patricia Bullrich en medio de un acto partidario:

Y como si fuera poco, en un gesto de total obsecuencia hacia su jefa política, Gustavo Jara bautizó al resto-bar de su propiedad en Mar del Plata como «La Piba»:

Excelente entrada Javier. Saludos!

Muchas gracias, Mariano.

La verdad y la realidad no es lo mismo. Dame siempre realidad.

Seré medio bobo, lo leí 6 veces y sigo sin entender.. pongo mi mejor voluntad! un ELI5 es mucho pedir? jaj. Ojalá te devuelvan tus herramientas de trabajo! Saludos

Se produce un «hackeo». Se meten en cana a perejiles. El autor (o los autores) siguen libres y producen filtraciones. Mientras tanto, aunque se los investiga judicialmente, nunca se llama a declarar ni al primero que dice saber quién fue el autor (que aparece en fotos con funcionarios del Ministerio), ni a la persona que este señala. Y otro funcionario del Ministerio había dicho que se trataba de «ex empleados que fueron despedidos». ¿Por qué será?

Interesante

Amigo! Me bloqueaste en la lista del club de los bobinas de la misa! Estaba ahí para leerlos nomas! Porque era divertido… ahora no te puedo leer más… si podés porfa desbloquéame soy @juanifb y sácame de la lista que me van a bloquear todos los que usan el cerebro! :)