El 26 de enero de 2017 a la ministra de Seguridad Patricia Bullrich le «hackearon» su cuenta de Twitter. Horas después, apareció evidencia de que el problema era más grave e involucraba a varias cuentas de correo del Ministerio de Seguridad. Un mes después fueron detenidas dos personas acusadas del hecho.

Con gran sorpresa, ayer me encuentro con que aparezco nombrado en la causa penal. Y, peor aún, que he sido investigado. A continuación, el relato de lo que pasó.

El «hackeo»

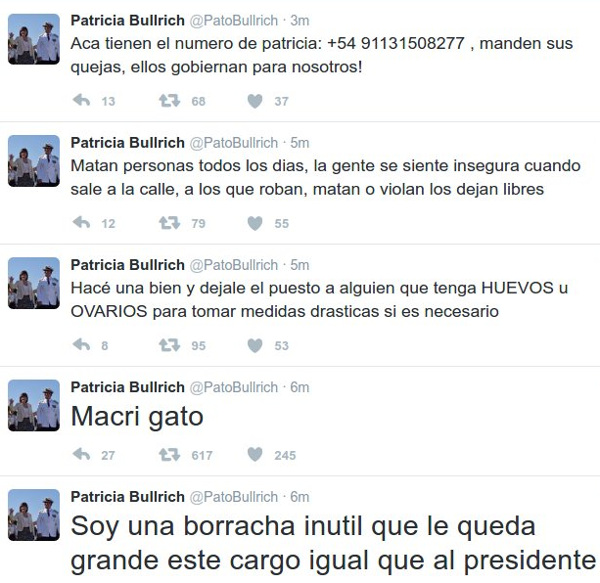

Estos son los tweets que aparecieron en la cuenta de Patricia Bullrich:

Pasó más de una hora sin que nadie los borrara, mientras la ministra estaba en un acto oficial del Ejército. Afortunadamente, tomé el recaudo de guardarlos en archive.org.

Hasta ahí, parecía que el problema se reducía a que alguien había logrado tomar control de la cuenta de Twitter de Bullrich. Pero unas horas más tardes, empezaron a aparecer capturas de la «bandeja de entrada» de varias cuentas del Ministerio de Seguridad (incluyendo la de la ministra).

Hum… parece que la cuenta de @PatoBullrich no fue lo único que hackearon en el @MinSeg. Aprecien: https://t.co/jqU3Ex8yPU

— Javier Smaldone (@mis2centavos) 26 de enero de 2017

Ministerio de SEGURIDAD. Un chiste, como @PatoBullrich.https://t.co/dy2WSesal4

A @PatoBullrich le mandaron un email "Entrá acá usando tu cuenta de #Twitter y te regalamos un vino". Y entró. https://t.co/VH9P01pzpx

— Javier Smaldone (@mis2centavos) 26 de enero 2017

Como puede apreciarse, los tweets adjuntos a cada uno de los míos fueron eliminados. Afortunadamente, también tuve el recaudo de descargar las imágenes que incluían y volver a tuitearlas.

Mandás un email a denuncias@minseg.gob.ar para denunciar narcos. Los narcos lo leen, van a tu casa y te cagan a tiros. Bien, @PatoBullrich. pic.twitter.com/fO5Ilf1I54

— Javier Smaldone (@mis2centavos) 26 de enero de 2017

CONFIRMADO: Cuentas de email del @MinSeg vulneradas (incluyendo la que recibe las denuncias). No fue sólo el Twitter de @PatoBullrich. pic.twitter.com/WksuFPDKfz

— Javier Smaldone (@mis2centavos) January 27, 2017

Desde la misma cuenta de Twitter que se habían publicado las capturas anteriores, se dieron más detalles sobre el «hackeo»:

jajaja miren como hackearon a la ministra, le mandan un mail haciendose pasar por embajador y redireccionaron un link al scam de twitter pic.twitter.com/5WMoFO7pLB

— Libero (@LIberoamericaMu) 26 de enero de 2017

Momentos antes de resetear la password a la ministra :p pic.twitter.com/jPp7vJbOzC

— Libero (@LIberoamericaMu) 26 de enero de 2017

(Aquí puede ver la captura del primer tweet y la captura del segundo tweet, por si son eliminados).

Luego, desde otras cuentas de Twitter empezaron publicarse capturas de pantalla y volcados de bases de datos, algunos de varios meses antes, que parecían provenir del Sistema Nacional de Información Criminal (SNIC). Finalmente, un usuario identificado como «Niño Orsino» (cuya cuenta de Twitter luego desapareció), comenzó a auto-adjudicarse la violación de las cuentas del Ministerio de Seguridad y del Twitter de Bullrich y luego hasta dio una nota a un medio periodístico. Esta persona resultaría ser más adelante una de las dos imputadas y detenidas, después la única procesada (hasta el momento).

Nota: Por lo que puede verse, y luego confirmaría el auto de procesamiento, Bullrich usaba su dirección de email oficial en el Ministerio de Seguridad para su cuenta personal de Twitter. Fue víctima de un «phishing», mediante el cual el atacante logró obtener el usuario y la contraseña de su cuenta de email, y luego accediendo a esta pudo cambiar su contraseña en la red social.

La mentira de Bullrich

En un primer momento, Bullrich reconoció el «hackeo» de su Twitter. Luego, a pesar de que todos los indicios mostraban que el problema era bastante más grave de lo que parecía al principio, desde el Ministerio de Seguridad afirmaban que no había cuentas de email comprometidas. Claramente estaban mintiendo, y esto fue advertido por el periodista Julio López:

Acá @julitolopez comenta lo que sospechábamos ayer: "hackearon" cuentas de correo electrónico de @MinSeg. Hola, @PatoBullrich. pic.twitter.com/k6cNtkguin

— Javier Smaldone (@mis2centavos) 27 de enero de 2017

También, tímidamente, el diario La Nación se animaba a deslizar que había cuentas oficiales del Ministerio de Seguridad involucradas en el incidente (lo que ya para el 28 de enero estaba completamente confirmado). Finalmente, se comprobó: múltiples cuentas de email habían sido comprometidas (40, exageraba el diario Clarín).

El @MinSeg y @PatoBullrich mintieron para ocultar el "hackeo": las capturas eran auténticas, y ellos lo sabían (podían comprobarlo). pic.twitter.com/ROmncoDLog

— Javier Smaldone (@mis2centavos) 31 de enero de 2017

Las detenciones

Así anunciaba el 16 de febrero Bullrich la detención de dos personas (dando por sentado que eran culpables, aún sin haber sido juzgadas):

Detuvimos a los responsables del hackeo de mi cuenta de Twitter. Están a disposición de la Justicia. En Argentina no hay delito sin sanción.

— Patricia Bullrich (@PatoBullrich) 16 de febrero de 2017

Y así los mostraba la Policía Federal Argentina:

PFA DETUVO A DOS HOMBRES ACUSADOS DE HACKEAR LA CUENTA DE LA MINISTRA DE SEGURIDAD DE LA NACIÓN Y DE LA POLICÍA DE SEGURIDAD AEROPORTUARIA. pic.twitter.com/03mxEsLwOw

— Policía Federal (@PFAOficial) 17 de febrero de 2017

Nada se hacía referencia, desde las cuentas oficiales, a lo ocurrido con los emails del Ministerio de Seguridad. Todo se reducía, según ellos, al Twitter personal de la ministra. Seguían mintiendo, ocultando lo realmente ocurrido.

El procesamiento

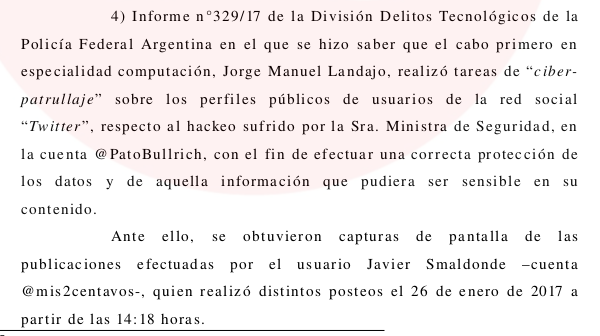

El 7 de marzo, el Centro de Información Judicial publicó el auto de procesamiento de uno de los dos imputados dictado por el juez federal Sebastián Ramos. Con sorpresa encuentro que allí aparece mi nombre:

¿»Ciberpatrullaje«? ¿Qué significará esa palabra? Recordemos que esto es un auto de procesamiento, no una charla informal entre amigos. ¿Y por qué el «cabo primero en especialidad computación» Landajo habla de las 14:18 horas, si mi primer tweet sobre el tema (que reproduzco a continuación) fue a las 15:45 horas?

El que le hackeó la cuenta a @PatoBullrich, que por favor me desbloquee!!!

— Javier Smaldone (@mis2centavos) 26 de enero de 2017

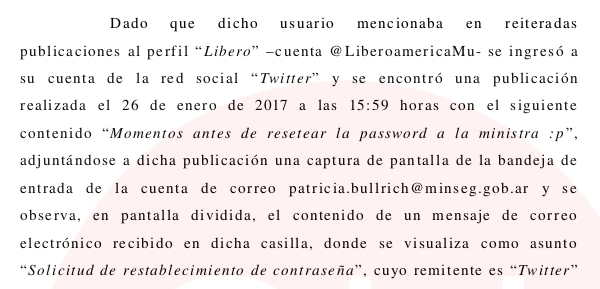

El párrafo siguiente del escrito es bastante esclarecedor:

¿Qué llevó al cabo primero Landajo a dirigirse a mi cuenta y a incluir capturas de pantalla de mis tweets en su informe? ¿Por qué empezó su búsqueda a partir de mí, para luego llegar al usuario «Libero«? Mi asombro aumentó al leer lo siguiente:

¿Por qué se investigaron mis salidas y entradas al país? ¿Por qué investigaron mis antecedentes y vínculos familiares en el sistema IDGE? ¿Todo esto por citar o retuitear tweets de otra persona (a quien no parecen haberse esforzado para identificar)? Pero mi sorpresa fue aún mayor cuando encontré en el escrito el nombre de Alfredo Ortega:

Alfredo Ortega (doctor en informática del ITBA y especialista en seguridad informática reconocido internacionalmente) aparece mencionado… ¡por retuitear un tweet de otra persona! Sí, por dar un RT (una tarde donde Patricia Bullrich fue «trending topic«). Nuevamente: ¿por qué el cabo primero Landajo estaba viendo su perfil, y por qué decidieron incluirlo con nombre y apellido en la causa? Quizás, «ciberpatrullando» mis tweets de aquel día, se encontró con este:

Sobre los sistemas del @MinSeg y la cuenta de @PatoBullrich, recuerden lo que dijo @ortegaalfredo en Diputados: pic.twitter.com/exaxk2FOa2

— Javier Smaldone (@mis2centavos) 26 de enero de 2017

Y la última pregunta: ¿por qué se publican nuestros nombres completos, cuando según las «reglas de Heredia» sólo deberían incluirse nuestras iniciales, ya que no estamos implicados directamente en la causa?

¿»Ciberpatrullaje» dirigido?

Tanto Alfredo Ortega como yo fuimos invitados a exponer el año pasado tanto en la Cámara de Diputados como en la Cámara de Senadores, y en ambas expusimos nuestra posición contraria al voto electrónico. Quizás sea esto lo que dirigió al «cabo primero en especialidad computación» en su extraño «ciberpatrullaje» directamente hacia nuestras cuentas de Twitter. Definitivamente, decir ciertas cosas molesta a muchos.

Creo que con @ortegaalfredo fuimos tan claros como es posible. Aunque no sirva de nada. #NoAlVotoElectrónico pic.twitter.com/dP3ULwReCF

— Javier Smaldone (@mis2centavos) 22 de noviembre de 2016

Es inquietante pensar hasta dónde llegará el «ciberpatrullaje» que realizan las fuerzas de seguridad comandadas por la ministra Patricia Bullrich y cuántas veces pasarán las «ciberpatrullas» por nuestros perfiles en redes sociales sin que nos enteremos. Claro, no están identificadas por ningún color, y no llevan balizas ni sirenas.

Adenda 1

Mientras los sospechosos del «hackeo» (que habían sido escrachados públicamente por Patricia Bullrich todavía estaban detenidos, alguien que se adjudicaba la autoría del hecho seguí enviando emails a varias personas, entre ellas varios periodistas. El día 4 de mayo de 2017, al menos dos personas recibimos un email con un enlace mediante el cual se podían descargar más de 40 Mb de archivos supuestamente provenientes de la cuenta de correo electrónico de la División de Inteligencia contra el Crimen Organizado de la Policía Federal Argentina, incluyendo también la contraseña de la misma. Entre los archivos, varios con fecha posterior a las detenciones mencionadas, había, por ejemplo, órdenes de seguimiento a criminales que incluían los nombres de los agentes policiales afectados y declaraciones testimoniales de ciudadanos, con sus datos completos, involucrando a narcotraficantes.

Ante la gravedad de la situación, me dirigí a los tribunales de Comodoro Py y puse en manos del juez interviniente el material recibido. El periodista especializado en informática Julio López, que había recibido los mismos archivos, también se presentó ante la Justicia, y en el programa emitido por TN el día 11 de mayo de 2017 dijo lo siguiente:

Unos días después, recibí una citación judicial para presentarme como testigo en la causa. Así lo hice, y el día 16 de mayo de 2017 me presenté, respondí a todas las preguntas del juez, y al finalizar agregué lo siguiente:

«La razón por la cual he seguido con bastante detalle los sucesos relacionados con este tema, es ue me preocupa la posibilidad de que las cuentas de correo sensibles de las fuerzas de seguridad puedan ser fácilmente accesibles. La evidencia publicada en Twitter y lo informado en medios periodísticos muestran que fueron vulneradas cuentas de correo del Ministerio de Seguridad y la respuesta oficial de sus funcionarios ha sido negar esa situación. Por esta razón, a toda persona que me hizo llegar algún tipo de comentario sobre el tema, a través de mensajes directos de Twitter, le recomendé hablar con la prensa. Hay una cosa más, es otra cosa que yo veo detrás de esto que también me preocupa, y que me ha animado a mantener el contacto con estos usuarios de Twitter, es que no veo en ellos la intención de lucrar o causar daño, cosa que podrían haber hecho vendiendo el acceso o publicando el contenido de las cuentas comprometidas, sino la de poner de manifiesto una situación altamente peligrosa para las investigaciones realizadas por las fuerzas de seguridad»

Adenda 2

El 12 de agosto de 2019 aparecieron publicados más de 700 Gb de archivos de la Policía Federal Argentina. Había muchas similitudes entre este hecho y el ocurrido en 2017, y así lo hice notar.

Si es quien parece ser (se identifica como [S]), tiene que ver con esta filtración, que terminó con la detención de varios perejiles y el "ciberpatrullaje" del cabo Landajo. https://t.co/K3X592uEQi

— Sospechoso Javier Smaldone (@mis2centavos) 12 de agosto de 2019

Mi suerte esta vez no fue la misma: terminé siendo allanado y detenido por la policía.

En mi laburo (una empresa que fabrica lácteos y café) debemos cambiar la clave de la red (y del outlook) cada 3 meses. No podemos repetir las ultimas 5 claves. No podemos poner letras ni números consecuentes (ascendentes o descendentes), debemos incluir por lo menos 1 letra mayúscula y un símbolo tipo {.#. Recibimos por lo menos una vez por mes, trampas del departamento de seguridad informática, emails que simulan «entraderas» a pishing que incitan a bajar archivos o entrar en enlaces. Si alguien entra en el enlace o baja un archivo que llegó del mail, Recursos Humanos le manda un tutorial sobre seguridad informática, el cual debe realizarse y contestar correctamente unas 20 preguntas y eso queda en el curriculum del empleado. Repito es una empresa que fabrica cafe y lacteos no un MINISTERIO DE SEGURIDAD. Digo yo, ¿Esta gente está en pedo que mantiene en el cargo a esta mina?

Por que exponen el Mdaemon en una direccion tan simple de rastrear como webmail.minseg.gob.ar ? Y una VPN no? MDAEMON en un lugar tan importante como el MINSEG??? Asesorados por un 3 monos con navaja Intentando instalar un Windows ME. Dios mio…. ABC hermano, ABC.

Me pregunto , vivimos un estado fascista donde se persigue a quien piensa diferente y defiende a la demoracia contra el fraude electronico ?

Fe de Erratas: donde dice «estado» debe decir «mundo».