El 8 de octubre de 2019 fui despertado por efectivos de la Policía Federal Argentina que venían con una orden de allanamiento. Después de revisar todo el lugar y secuestrar computadoras, celulares, tarjetas de memoria, tablets, computadoras y otros dispositivos electrónicos (la mayoría no eran míos), me llevaron detenido y me retuvieron por unas cuántas horas. Aunque no tuve absolutamente nada que ver con el hecho investigado (la filtración conocida públicamente como «La Gorra Leaks 2.0»), y a diferencia de la vez anterior que trataron de incriminarme, esta vez consiguieron que un juez firmara una orden de allanamiento sin siquiera revisar el motivo de la sospecha (así de fácil es violar un domicilio en la Argentina).

Primero envié tres escritos al juez ([1], [2] y [3]), que fueron prácticamente ignorados. A mi reclamo se sumaron varias ONGs (dos veces). Luego apelé ante la Cámara, que confirmó todo lo actuado por el juez y por la policía. Luego de más de un año sin ningún avance en la causa ni en mi situación personal, envié tres escritos más al juez y al fiscal ([4], [5] y [6]). Esta vez los ignoraron completamente. Ni siquiera me respondieron.

La situación solo cambió hace unos días, cuando el fiscal Horacio Azzolin de la Unidad Fiscal Especializada en Ciberdelincuencia emitió un informe que resalta la persecución de la que fui objeto. También a este escrito respondí ([7]), resaltando las coincidencias con lo que vengo afirmando desde el primer momento. Hasta ahora, tampoco el juez ni el fiscal dijeron nada.

Hace unos días decidí enviar un último escrito. Ya ni siquiera con la esperanza de que lo lean ni, mucho menos, de que sirva de algo. En el expediente y en el llamado «legajo de prueba» (una especie de expediente paralelo, al que ni siquiera pude acceder en su totalidad) está la evidencia de que la Policía Federal Argentina ocultó un hecho gravísimo, que venía ocurriendo desde hacía más de dos años y que solo reconoció —a medias— al hacerse público. A continuación, el escrito que presenté, a modo de epílogo de esta farsa de investigación policial y judicial, al menos por mi parte (también en formato PDF).

Epílogo 👋

Señor Juez Federal:

Javier Smaldone, DNI Nº █████████, con el patrocinio de mi abogado defensor Pablo Slonimsqui, en autos caratulados “N.N. Y OTROS S/VIOLACIÓN DE CORRESPONDENCIA, INTIMIDACIÓN PUBLICA Y VIOLACIÓN SIST. INFORMÁTICO. ART. 153 BIS 1° PÁRRAFO. DENUNCIANTE: LA ROCCA, MARIO Y OTROS”, expediente Nº 55276/2019 que tramitan ante el Juzgado Nacional en lo Criminal y Correccional Federal N° 9, Secretaría N° 18, manteniendo el domicilio constituido en ████████████████████ ███████████████ de esta Ciudad Autónoma de Buenos Aires (domicilio electrónico ████████████), ante V.S. respetuosamente digo:

1. Sobre mi participación en los hechos

Habiendo presentado a la fecha diez (10) escritos en el expediente de esta causa, considero que ha quedado ampliamente probado mi total ajenidad a los hechos que aquí se investigan, a pesar de no haber tenido hasta ahora ninguna respuesta satisfactoria a mis pedidos. Ha pasado más de un año y medio desde que fui allanado por la policía en el domicilio de mi pareja y luego detenido. Ambos fuimos despojados de nuestras herramientas e información de trabajo —a ella tardaron quince (15) meses en devolvérselas, yo todavía sigo esperando. Mi pareja, mis hijos y yo fuimos vigilados e investigados hasta el abuso por parte de los investigadores policiales, que no pudieron exhibir un solo elemento objetivo que me relacione ni con los hechos ni con los otros supuestos sospechosos. Y como si esto fuera poco, gracias a “fuentes policiales” mi nombre apareció en los medios nacionales bajo la sospecha de ser el organizador de una organización criminal que puso en riesgo al personal de las fuerzas de seguridad y sus familias, con el consiguiente perjuicio personal y laboral, ya que soy un profesional independiente que depende de su imagen pública para ganarse el pan.

2. Sobre el legajo de prueba

Habiendo podido acceder a los primeros ocho (8) cuerpos del legajo de prueba conteniendo parte de la investigación policial, he encontrado mucha más evidencia de las mentiras vertidas y las maniobras realizadas por efectivos de la Policía Federal Argentina tendientes a incriminarme falsamente. Además, encontré nuevos elementos que muestran claramente que he sido objeto de una persecución maliciosa y malintencionada por parte de los investigadores de este caso.

2.1. Falta de investigación inicial

Lo primero que llama la atención es que la investigación policial formalmente se inició el 12 de agosto de 2019 (carátula policial y fs. 01 del legajo de prueba), cuando los hechos investigados fueron denunciados el 30 de julio de 2019 y ocurrieron unos días antes de esta última fecha. ¿Qué hicieron los investigadores durante esas dos semanas? ¿Nada? O, si lo hicieron, ¿por qué no consta en el legajo de prueba? ¿Se decidieron a investigar un hecho que ya al momento de la denuncia era notoriamente grave solo cuando la filtración tomó estado público —coincidentemente— el mismo 12 de agosto de 2019? Este vacío en la investigación es consistente con lo ya expresado y documentado por esta parte en el inciso III del escrito que consta a fs. 1665-1670 respecto de la grave omisión en la denuncia inicial de los hechos ocurridos, esto es, la vulneración de servidores internos de la Policía Federal Argentina, desde los cuales los atacantes obtuvieron el grueso de la información que luego resultara publicada.

Como lo reflejó el periodista Sebastián Davidovsky en el capítulo de su libro que dedica a los hechos investigados en esta causa, citando las palabras de uno de los investigadores policiales: “Le tocaron el culo al propio jefe, a Néstor Roncaglia. No tenemos margen para no hacer nada”. Todo indica que desde ocurrido el ataque informático hasta hecha pública la filtración eso es exactamente lo que hicieron. Nada.

2.2. Mi introducción en el expediente

El legajo de prueba confirma algo que ya hice notar en el expediente de esta causa. Mi nombre —que hasta ese punto no figuraba directa ni indirectamente en las investigaciones— fue introducido por el subcomisario Carlos Alberto Aguirre en su informe del 15 de agosto de 2019 (fs. 159-160 del legajo de prueba), cuando dijo que:

“Ante esta situación habiéndose comprobado la autoría de los autores involucrados en el hecho del hackeo a la cuenta de Twitter de la Ministra en el año 2.017, y la capacidad técnica que estos presentan para llevar a cabo los presentes hechos, y habiendo encontrando publicaciones donde se adjudican estos al mismo tiempo, se considera a estos como posibles responsables del hecho tratandose de las siguientes personas: R.D.M.M […] E.V.C […] JAVIER SMALDONE […]

Por último y en base a la investigación de las maniobras efectuadas en el año 2.017, se pudo observar mediante fuentes abiertas publicaciones de autos de procesamiento referidos a la causa del hackeo a la cuenta de Twitter de la Ministra de Seguridad, donde se hace referencia a un tercer involucrado en dicha maniobra bajo el usuario @Capitan_Alfa, usuario bajo el nombre de A.E.F.”

La realidad es que no hay ninguna publicación en la que yo me adjudique ningún tipo de participación en los hechos investigados —solo tweets poniendo de manifiesto la gravedad de lo ocurrido. Y con respecto a la causa por el hackeo a la por entonces ministra Patricia Bullrich (CFP 1033/2017, Juzgado Nacional en lo Criminal y Correccional Federal Nº 2), la misma aún no ha sido juzgada y tiene como únicos procesados a los mencionados M.M y V.C.

De hecho, en el auto de procesamiento en el que el subcomisario Aguirre dice haberse basado puede leerse claramente que nunca hubo una imputación hacia mi persona. Y no solo eso, sino que en dicha causa aporté prueba y me fue tomada declaración testimonial, como puede verse en la copia aportada por mí a fs. 1162-1164 en el expediente de marras. Recordemos que dos días antes de presentado el informe del subcomisario Aguirre, el 13 de agosto de 2019, prestó declaración en sede judicial el subcomisario Claudio Ricardo Ramos (fs. 31-32 del expediente), en presencia del propio Aguirre, y solo mencionó como sospechosos a M.M y a V.C.

¿Qué más debo hacer para demostrar que el subcomisario Carlos Alberto Aguirre a sabiendas me incriminó falsamente, inventando no solo mi participación sino además mi culpabilidad en los hechos acaecidos en 2017? Si hasta cometió un error revelador al introducir un cuarto sospechoso llamándolo “tercer involucrado”, redacción seguramente anterior al añadido de mi nombre a la lista.

2.3. Las cámaras secretas de vigilancia

A fs. 433 vta. del expediente se dice que el personal policial instaló cámaras de vigilancia frente a mi domicilio en la ciudad de Río Cuarto, donde viven mis hijos. A fs. 1063 del legajo de prueba puede verse una orden firmada por el subcomisario Aguirre donde “se solicita implantar un sistema de Video-Vigilancia encubierto sobre el domicilio de la calle █████████████ N.º 1236, de la Ciudad Autónoma de Buenos Aires”, lugar donde los investigadores policiales vieron ingresar a alguien que creyeron se trataba de mí, luego de deambular varios días por las calles en un área de ocho manzanas. Sí, me confundieron con otra persona y pusieron una cámara oculta frente a su domicilio.

¿Cuál era el interés de quienes investigaban un delito informático ocurrido meses antes de tener filmaciones de la puerta de mi vivienda? ¿Qué urgencia los llevó a poner una cámara frente al edificio de alguien que ni siquiera se molestaron en verificar que realmente fuera yo? Aún luego de revisar ocho (8) cuerpos del legajo de prueba, no puedo encontrar cuál es la hipótesis policial sobre mi participación en los hechos.

2.4. Solicitud de datos a Whatsapp

Una de las medidas que se tomó conmigo —y no con otros de los investigados— fue la solicitud de todos los datos de la cuenta asociada a mi número telefónico en el sistema WhatsApp (fs. 1319 del legajo de prueba). Sin embargo en el mismo legajo pueden verse una gran cantidad de mensajes de este sistema, así como también referencias a cuentas de otros números telefónicos, producto de peritajes y otras medidas de prueba (ver por ejemplo, fs. 233 vta., 241, 312, 858 vta., 1412 vta., 1427, 1438, 1462 a 1468).

¿Por qué no se pidió a WhatsApp información sobre estos números? ¿Por qué se pidió sobre el mío, aún cuando en todo lo actuado no aparece ni una sola mención a un mensaje de WhatsApp enviado o recibido por mí? Tal parece que a los investigadores policiales solo les interesaba la información de mi cuenta y la de nadie más. Una nueva muestra de la arbitrariedad con que se condujeron.

2.5. Solicitud de datos de la tarjeta SUBE

Otra medida dispuesta solo respecto de esta parte —y de ningún otro investigado— fue la obtención de información sobre el uso de la tarjeta de transporte público SUBE, mediante la cual se intentó averiguar mis desplazamientos en la ciudad de Buenos Aires. Aquí los investigadores policiales, además, hicieron aparecer (a fs. 1302 del legajo de prueba) el nombre completo y el número de documento de mi pareja.

¿De dónde lo obtuvieron? ¿Por qué no figura antes en ningún lugar del legajo de prueba? ¿Mediante qué medida de vigilancia lograron determinar con precisión mi relación con ella y sus datos personales?

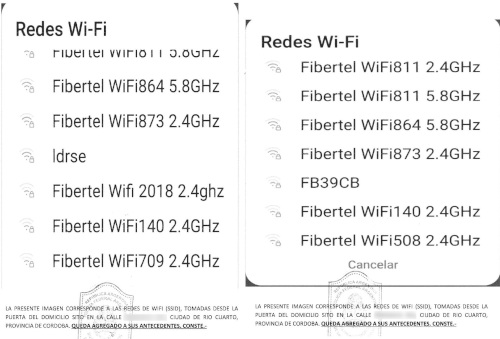

2.6. Las redes Wi-Fi como indicio

En el informe policial incluido a fs. 433 vta. (que no se encuentra en la parte del legajo de prueba al que tuve acceso) se dice que, aludiendo a mi domicilio en Río Cuarto, que “una de las señales de Wi Fi próximas al domicilio investigado, podrían vincularse con el símbolo de los atacantes [S]”. Aún entendiendo que para alguien ignorante de informática esto pudiera representar algún grado de sospecha, la realidad es que cuando examinamos las fs. 681 y 682 del legajo de prueba encontramos las siguientes fotografías, que supuestamente muestran las redes Wi-Fi próximas a mi vivienda:

¿Cuáles de estos nombres “podría vincularse con el símbolo [S]” y de qué manera? Ni más ni menos, otra tomadura de pelo de los investigadores policiales tendiente a engañar a V.S. haciéndome parecer sospechoso. (Un detalle adicional: mi red Wi-Fi tenía como nombre por aquel entonces “tuxland”, que no aparece en las capturas policiales).

2.7. Los supuestos vínculos telefónicos

Con respecto a los supuestos vínculos entre mi número de teléfono y el de otros investigados, mencionados a fs. 1534 vta. del legajo de prueba, como ya dije en mi escrito del día 23 de abril de 2021, los investigadores policiales nunca precisan qué entienden por “vínculo”. Sospecho fuertemente que se trata de una relación espuria, intentando vincular dos números telefónicos transitivamente a través de un tercero con el cual han establecido —recibido o realizado— llamadas. Como bien afirmó el fiscal Horacio Azzolin al analizar este punto: “hablar por teléfono no debería, desde nuestro punto de vista, ser el único elemento objetivo para vincular personas”. Mucho menos debería serlo el tener un número de contacto en común que bien podría ser el de un call center o de un prestador de servicios.

En el informe policial que consta a fs. 1534-1535 del legajo de prueba se dice que el personal policial “hace entrega a la instrucción del resultado obtenido, el cual se guardó en UN (1) CD, para poder observar con mayor claridad y realizar el correspondiente análisis por parte del personal abocado a la pesquisa”. Además, en dicho informe se menciona la existencia de tres (3) diagramas y otros tres (3) informes sobre los entrecruzamientos telefónicos realizados, ninguno de los cuales está incluido en la porción del legajo de prueba a la que tuve acceso. No contando con dichos elementos no puedo determinar precisamente qué tipo de vinculación con otros autores de la causa intentaron falazmente sugerir.

2.8. Mi interés por el sistema electoral

A fs. 215 vta. del legajo de prueba encuentro algo realmente alarmante e inadmisible. Dicen los investigadores policiales:

“En el caso de @Mis2centavos, es un usuario con gran actividad en la Red social TWITTER, quien mayormente muestra su descontento con el gobierno actual, el sistema de recuento de votos y realiza algunos comentarios referentes al hackeo de #Lagorraleaks.

Con lo que respecta puntualmente en el dia de ayer a la noche, realiza un comentario alrededor de las 19:49 pm objantando que por una hora estara ocupado realizando un nota en su blog (la cual posteriormente finalmente la subio). Cabe mencionar, que paralelamente a esto, horas antes en el grupo de Telegram el administrador manifestaba que se encontraba organizando el ataque masivo.”

Luego, a fs 216 del legajo de prueba, adjuntan una captura del siguiente tweet:

Acá va el boludo a desperdiciar 1 hora. https://t.co/kdR56Hhtb4

— Javier Smaldone (@mis2centavos) August 16, 2019

Haciendo caso omiso a las múltiples ofensas al idioma español, es realmente grave que para los efectivos de la Policía Federal Argentina sea motivo de sospecha que un ciudadano muestre su descontento con el gobierno y que dedique parte de su tiempo a preocuparse y ocuparse del sistema electoral, pilar del sistema democrático. ¿Resulta de algún modo sospechoso que yo estuviera escribiendo —de motu proprio, sin remuneración ni recompensa alguna— un artículo sobre las elecciones nacionales que acababan de realizarse, a la vez que alguien por ahí anduviera amenazando con atacar a la policía? ¿O es, más bien, todo lo contrario? ¿No me muestra eso —además de como un ciudadano comprometido— como alguien que estaba ocupado en cosas más importantes que asustar a la Policía Federal Argentina? La realidad es que incluir esto como un indicio en mi contra, de lo único que habla es de la actitud poco democrática de ciertos elementos dentro de esa fuerza y de su animosidad contra mí.

En honor a la brevedad, omitiré referirme aquí a los dislates del informe policial que consta a fs. 515-532 del expediente (pero que desafortunadamente no aparece en la parte del legajo de prueba al que se me dio acceso). Además, los argumentos falaces esgrimidos por los investigadores en esa pieza vergonzosa ya fueron expuestos como tales en el informe presentado a fs. 1681-1692 por la Unidad Fiscal Especializada en Ciberdelincuencia. Pero habiendo repasado (parte de) la investigación policial en detalle, no puedo dejar de recordar las palabras allí vertidas por el fiscal Horacio Azzolin respecto de las maniobras de la Policía Federal Argentina tendientes a incriminarme: “parecen ser propias de otras épocas”. La referencia al tweet y a mi artículo sobre las elecciones refuerza esa apreciación.

2.9. El resto del legajo de prueba

Es notable —y angustiante, y preocupante— ver que allá por el 24 de septiembre de 2019, cuando el expediente judicial aún no completaba su tercer cuerpo, el legajo de prueba con la investigación policial ya sumaba ocho (8) cuerpos terminados. Y me inquieta de sobremanera con qué podría encontrarme de tener acceso al resto. Aunque —y seguiré insistiendo en esto— tengo la certeza de que no hallaría algo que realmente justifique una sospecha fundada para proceder al allanamiento que fue ordenado el día 3 de octubre de 2019.

3. La confesión de la Policía Federal Argentina

3.1 El reconocimiento de un hecho anterior

El legajo de prueba contiene un elemento novedoso y asombroso, que al parecer no fue notado ni por los instructores de esta causa ni por la Unidad Fiscal Especializada en Ciberdelincuencia. A fs. 591-592 del mismo consta una nota enviada por personal de la Superintendencia de Bienestar de la Policía Federal Argentina a los efectivos policiales Diego Hernán Vituzzi, Gonzalo Fabián Danier y Claudio Ricardo Ramos el 21 de agosto de 2019, donde se lee:

“Se pone en conocimiento sobre los hechos de público conocimiento acerca de la reciente publicación de tres bases de datos de esta Superintendencia publicadas con fecha 19 de Agosto del corriente año (Captura de la publicación embebida). Las mismas se encontraban alojadas en el servidor web que fue vulnerado en la ocasión anterior. Ni bien tuvimos conocimiento del primer hurto de información tomamos la acción inmediata de sacar de internet todos nuestros servicios con el fin de evaluar vulnerabilidades evitando que continúen en él. Estas tres bases de datos son aplicaciones menores del servidor que ya se encontraban en su poder y decidió publicarlas un tiempo después.

MYSQL 170717 .SQL: Esta base de datos se utilizó para realizar encuestas en el año 2017.

PFA WEB Bienestar .SQL: Esta base de datos también data del año 2017 […]”

La policía reconoce aquí que algunas de las bases de datos filtradas y luego publicadas “se encontraban alojadas en el servidor web que fue vulnerado en la ocasión anterior”. ¿Cuál fue “la ocasión anterior” en que se vulneró un servidor web de la Superintendencia de Bienestar, el “primer hurto”? Tal parece que fue allá por el año 2017. ¿Hubo alguna denuncia judicial al respecto? Por lo pronto, no se hizo referencia alguna a este hecho precedente en ningún lugar del expediente de marras (apenas esta nota perdida en medio de un extensísimo “legajo de prueba”).

3.2 La advertencia de 2017

Recordemos que a comienzos de 2017 ocurrió primero un “hackeo” de la cuentas de Twitter y de correo electrónico oficial de la por entonces Ministra de Seguridad Patricia Bullrich y luego la vulneración de cuentas oficiales de la Policía Federal Argentina. En dicha oportunidad, además de prestar declaración testimonial en la causa CFP 1033/2017 (ver fs. 1162-1164), presenté prueba sobre este último punto.

En el adjunto del escrito presentado por la defensa de V.C. el día 8 de abril de 2021 puede verse una orden emitida el 9 de mayo de 2017 por el juez instructor de la causa CFP 1033/2017, dirigida al por entonces Jefe de la Policía Federal Argentina, Comisario General Néstor Ramón Roncaglia, instruyéndole “que, con carácter de muy urgente, se adopten las máximas medidas de seguridad posibles para resguardar la información sensible contenida en sistemas y/o servidores electrónicos de esa policía federal”.

En el informe policial IF-2019-80081802-APN-SCIB#PFA del 4 de septiembre de 2019, que consta a fs. 1702-1707, la Superintendencia de Bienestar reconocía respecto de la información filtrada “pudimos concluir que esta información fue obtenida mediante la inyección de código PHP que tuvo lugar en una vulnerabilidad del PHP 5.6.3 de panel webmail”. La conclusión inevitable —como ya expliqué y documenté a fs. 1677-1678— es que a la fecha de ocurridos los hechos investigados (julio de 2019), el servidor web de la Superintendencia de Bienestar utilizaba software vulnerable que databa de noviembre de 2014. No adoptaron las máximas medidas de seguridad, ni tampoco las mínimas. La Policía Federal Argentina desoyó hasta la orden de un juez federal respecto de actualizar sus servidores.

3.3 El ocultamiento y la persecución

El 30 de julio de 2019, al presentar la denuncia judicial por el ataque sufrido, la Policía Federal no dijo lo que era evidente ya en ese momento y de ninguna manera podían desconocer: que servidores de la Superintendencia de Bienestar habían sido vulnerados y los atacantes habían extraído cuantiosa información de ellos. No podían decirlo, porque no lo dijeron cuando ocurrió en el año 2017 y porque tampoco escucharon la voz de alerta de la Justicia Federal.

¿Y qué hizo luego la Policía Federal Argentina? Nada. Por espacio de dos semanas, como muestran claramente tanto el expediente como el legajo de prueba, no se investigó. Hasta que el 12 de agosto de 2019 los datos previamente filtrados —incluso algunos del ataque de 2017— fueron publicados en Internet. ¿Y cuál fue la primera medida que tomaron entonces? Intentar inculpar a quien desde hacía más de dos años alertaba sobre el estado de abandono de sus servidores y el encubrimiento de los ataques y las filtraciones ocurridas. Esto es lo que dije en la red social Twitter a pocas horas de conocerse públicamente la filtración (algo que la policía nunca incluyó en sus extensos informes ocupándose de mis tweets):

¿Por qué aparece la filtración de 700 Gb de datos de #LaGorraLeaks? Porque durante 2 años, @PatoBullrich y la @PFAOficial no hicieron NADA. Abro hilo. 👇

— Javier Smaldone (@mis2centavos) 12 de agosto de 2019

Acto seguido, el 15 de agosto de 2019 en el informe de fs. 67-68 el subcomisario Carlos Alberto Aguirre me sindicó como sospechoso de este nuevo ataque, llegando al extremo de inventar que yo había sido el autor del ocurrido en el año 2017. Y luego siguió la consabida farsa de investigación policial, que en base a mentiras, conjeturas descabelladas, asociaciones ridículas y alusiones a mis opiniones políticas pretendieron justificar mi allanamiento, detención —lamentablemente, con todo éxito— y una imputación que a más de un año y medio todavía no ha podido ser formulada. Todo con el único objetivo de amedrentarme. La conocida estrategia de matar al mensajero, sobre la que se explayó debidamente el fiscal Horacio Azzolin en el informe de la UFECI de fs. 1681-1692, donde además denunció haber recibido amenazas de muerte e imágenes de abuso sexual infantil como parte del intento de incriminarme.

4. Para finalizar

No habiendo ningún elemento objetivo que me vincule de forma alguna con los hechos investigados en esta causa, ni siquiera con alguno de los demás investigados, es inadmisible que aún me encuentre en este expediente y que se continúe privándome de mis herramientas de trabajo y mis datos, prolongando además la afectación de mi buen nombre y honor.

A mi entender la filtración de datos de la Policía Federal Argentina —la mayor de la que se tenga noticia en nuestro país a la fecha— constituye un hecho gravísimo, pero también lo es el ocultamiento realizado por efectivos de esta fuerza de forma continuada desde los sucesos del año 2017. Y esto resulta agravado por las técnicas utilizadas por la policía para, además, intentar incriminar a alguien que desde el primer momento alerta públicamente sobre las posibles consecuencias de la inacción y el encubrimiento. Todo esto con maniobras que —y uso nuevamente las palabras del titular de la UFECI— “parecen ser propias de otras épocas”.

Tener presente lo expuesto, SERÁ JUSTICIA.

Actualización (8 de diciembre de 2021)

Finalmente, el juez federal Luis Rodríguez (apoyándose en el fiscal federal Ramiro González) sobreseyó a todos los investigados en la causa y decidió archivarla.

3 comentarios sobre “Epílogo judicial”