¿Cómo se puede ser investigado, allanado, esposado y detenido sin haber cometido delito alguno (ni tener relación alguna con delincuentes)? En la Argentina parece ser bastante fácil.

A continuación, la historia de cómo me pasó a mí gracias a la Policía Federal Argentina bajo las órdenes de Patricia Bullrich. Cómo se puede utilizar la excusa de un supuesto «hackeo» para perseguir a gente cuyas opiniones políticas resultan molestas. Y cómo la Justicia da total libertad a la policía para que investigue un hecho que ella misma denunció, con total libertad para ir contra los derechos y las garantías constitucionales. De acostarme con toda tranquilidad una noche, a ser despertado a la madrugada por una brigada policial y terminar esposado en una comisaría. De tener una vida normal, a estar envuelto en una causa penal luchando para probar mi inocencia, recuperar mis herramientas de trabajo y evitar que sigan vulnerando mi privacidad examinando el contenido de mis dispositivos informáticos.

La excusa

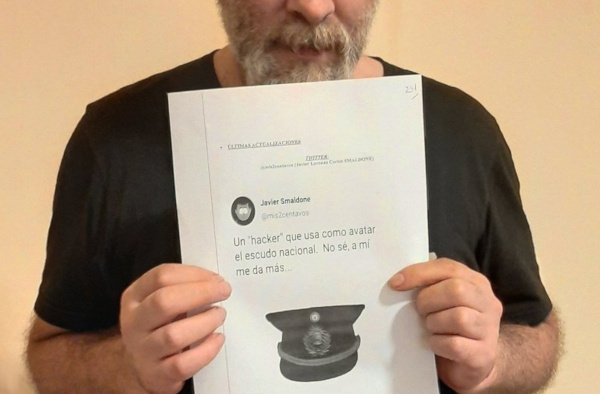

El 12 de agosto de 2019 apareció una cuenta de Twitter llamada @lagorraleaks difundiendo una supuesta filtración de datos de la Policía Federal Argentina (que luego fue confirmada y hasta un medio logró entrevistar al autor). El supuesto hacker autor de la filtración creó además un canal de Telegram —al que se sumaron más de 300 personas— para ayudar a la difusión. Los datos —más de 700 Gb, aparentemente provenientes de la Superintendencia de Bienestar de la PFA— fueron colocados en un sitio .onion de la red Tor.

Al conocerse la noticia, me expresé públicamente a través de un hilo de Twitter poniendo de manifiesto la gravedad del hecho, recomendando no tratar de acceder ni descargar el material filtrado, y haciendo notar la similitud con el hecho acontecido en enero de 2017, cuando se produjo otra filtración de datos de la misma fuerza policial. En aquella oportunidad, no sólo el hecho fue encubierto —apareciendo en los medios como solamente el hackeo de la cuenta de Twitter de la por entonces ministra Patricia Bullrich—, sino que la policía intentó incriminarme (sin éxito, afortunadamente).

La denuncia

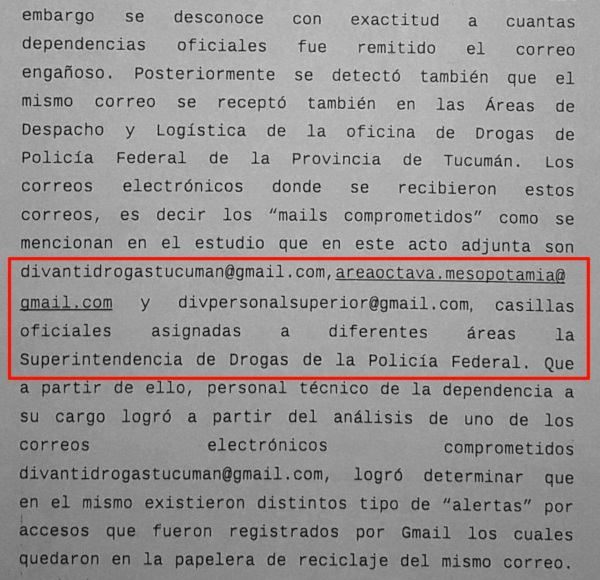

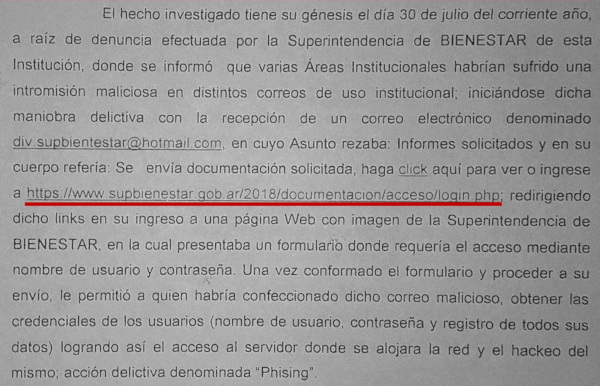

La Policía Federal Argentina acudió a la Justicia y realizó una denuncia realmente increíble: que los datos filtrados habían sido obtenidos del Google Drive de 3 cuentas de Gmail usadas por la Superintendencia de Drogas de la Policía Federal.

La maniobra supuestamente utilizada es conocida como «phishing» enviar un e-mail conteniendo un enlace a una página que se asemeje al login (inicio de sesión) de algún sistema que el destinatario utilice usualmente, para que el desprevenido crea encontrarse ante la original, e introduzca su nombre de usuario y contraseña. Ahora… ¿adónde estaba ubicado el programa que simulaba el login falso? Según la denuncia de la propia Policía Federal, en un servidor de su Superintendencia de Bienestar.

O sea que, según la Policía Federal Argentina, un hacker realizó un ataque de phishing para lograr acceso a 2 cuentas de Gmail de la Superintendencia de Drogas para así llegar a su Google Drive (¿700 Gb en 2 cuentas de Google Drive?) y hacerse de información de la Superintendencia de Bienestar, a cuyos servidores ya tenían acceso —¡hasta de escritura!—, dado que es en ellos donde colocó el programa malicioso que robaba las contraseñas. Sólo un juez federal argentino puede creer semejante cosa.

Cómo sea, no es mi objetivo en este texto descubrir cuál fue el motivo que llevó a la policía a inventar una denuncia ridícula —muy probablemente para encubrir una filtración interna producto de algún «pase de facturas» entre integrantes de la fuerza— sino relatar la parte que me tocó en suerte. Del resto deberían encargarse la Justicia y el Ministerio de Seguridad.

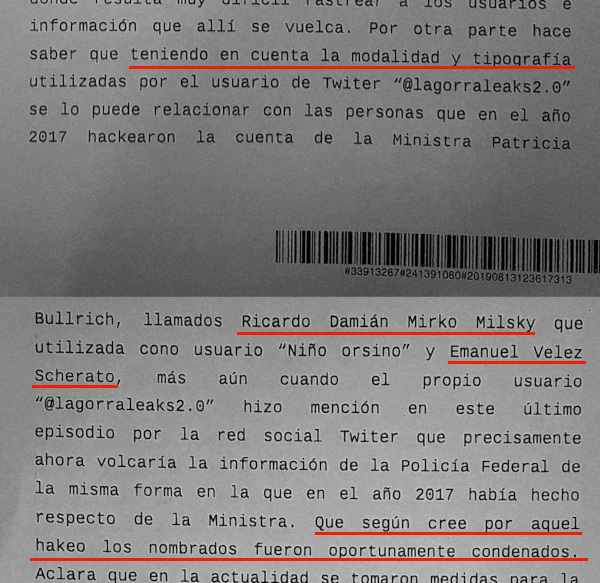

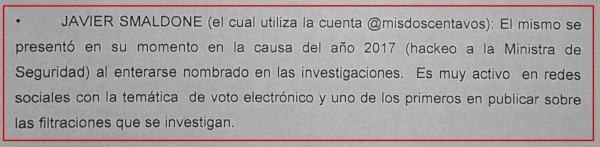

Los sospechosos de siempre

Y para aprovechar el ataque de creatividad, los agentes policiales también aventuraron quiénes podrían haber sido los responsables: los que realizaron la filtración de 2017. El día 13 de agosto de 2019 el subcomisario Claudio Ricardo Ramos, 2do Jefe a cargo de la División Investigación de Delitos Tecnológicos de la Policía Federal Argentina declara ante una jueza —en presencia del subcomisario Carlos Alberto Aguirre, jefe de la División Investigaciones de Delitos Tecnológicos, y el comisario Ricardo Rubén Rochas, jefe del Departamento de Ciber Delito de la misma fuerza— lo siguiente:

Vinculan ambos delitos por «la modalidad y tipografía utilizadas». Y poco les importó a Ramos, Aguirre y Rochas que el hecho ocurrido en 2017 aún no hubiera sido esclarecido: las 2 personas nombradas se encuentran procesadas —con pruebas casi tan ridículas como la denuncia antedicha— y esperan la sustanciación del juicio oral. Pero un hecho jamás detiene la inventiva de la policía.

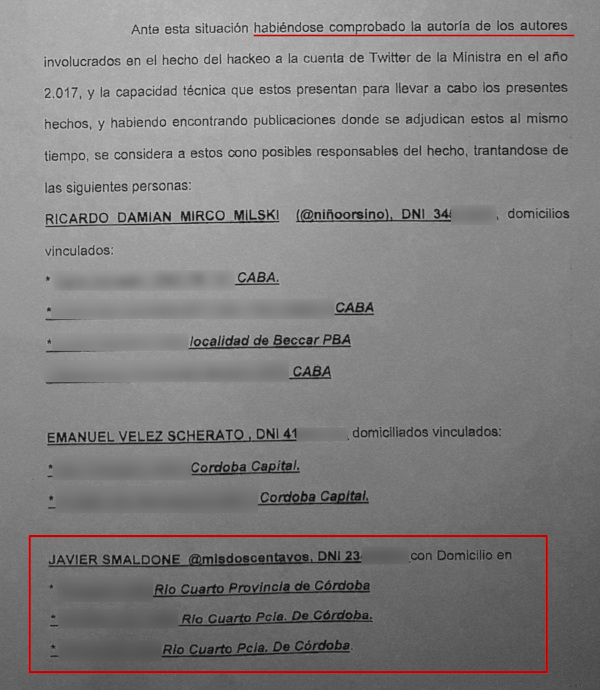

Lo realmente curioso ocurrió 2 días después, el 15 de agosto de 2019. El subcomisario Carlos Alberto Aguirre —presente durante la declaración del subcomisario Ramos— en una nota dirigida al juez de la causa declara que:

Como ya fue dicho, la Justicia aún no comprobó «la autoría de los autores» de lo ocurrido en 2017, pero además el subcomisario Aguirre agrega otro supuesto responsable de ese hecho: yo. ¿Por qué se le ocurrió al jefe de la División Investigación de Delitos Tecnológicos agregar falsamente mi nombre, sindicándome como culpable de un delito del que nunca fui ni siquiera imputado, contradiciendo lo dicho ante él por su subalterno 2 días antes?

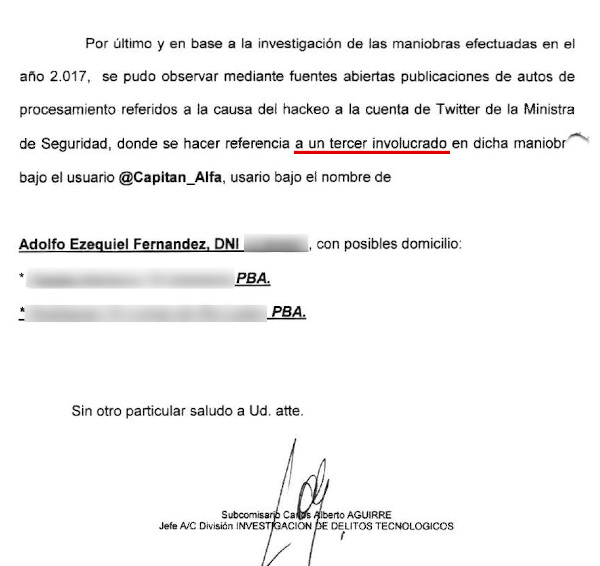

Pero en la página siguiente el subcomisario Aguirre comete un error que denota que o no sabe contar hasta cuatro o fue muy desprolijo al introducir mi nombre como supuesto autor del hackeo de 2017:

Si los supuestos autores fuimos Milski, Vélez Scheratto y Smaldone, entonces Fernández sería el cuarto y no el tercero. Lo dicho: o el subcomisario no sabe contar, o agregó un nombre a último momento.

Unas fojas más adelante en el expediente, la Policía Federal —en otro informe firmado por Aguirre— da una buena pista de por qué decidieron acusarme falsamente del «hackeo» anterior e involucrarme como sospechoso de esta nueva filtración.

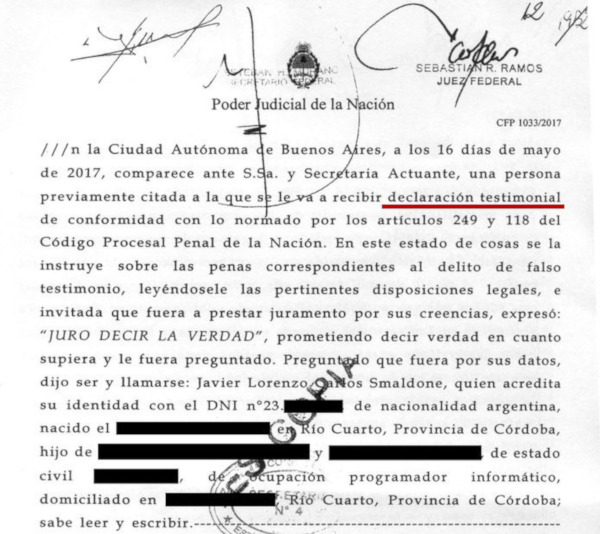

¿A qué viene la alusión a mi actividad sobre (contra) el voto electrónico? Se ve que, sin querer, los policías van aclarando la cosa. No es cierto que haya sido «de los primeros en publicar sobre las filtraciones» (mis tweets llegaron luego de que varios periodistas se hicieran eco del tema), pero ahora sí dicen la verdad sobre lo ocurido en la causa de 2017: no solamente no fui imputado (ni «responsable» como había declarado el subcomisario Carlos Alberto Aguirre), sino que me presenté voluntariamente aportando prueba y luego fui citado como testigo por el juez.

La «investigación»

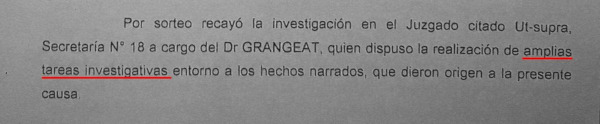

Nadie en el juzgado se molestó en golpear la puerta de al lado para verificar la acusación de la Policía Federal, y además le dieron la facultad de realizar «amplias tareas investigativas» (una especie de vía libre). Sí, la Justicia dispuso que los damnificados y denunciantes fueran, además, los que llevaran adelante la investigación. Total normalidad.

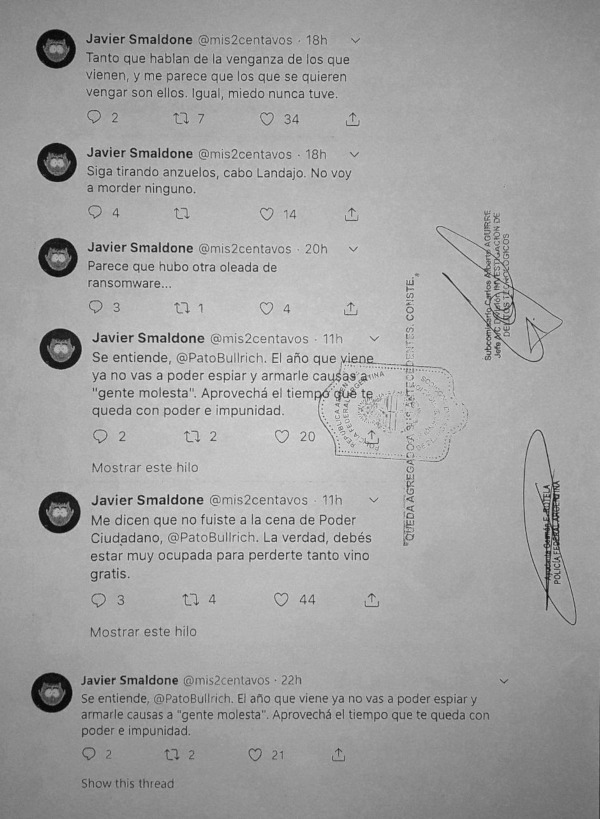

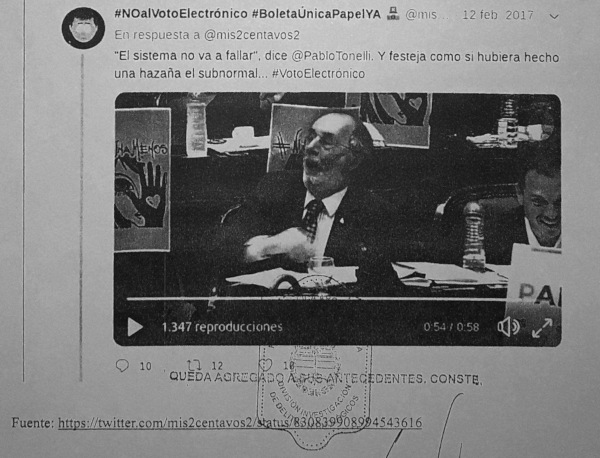

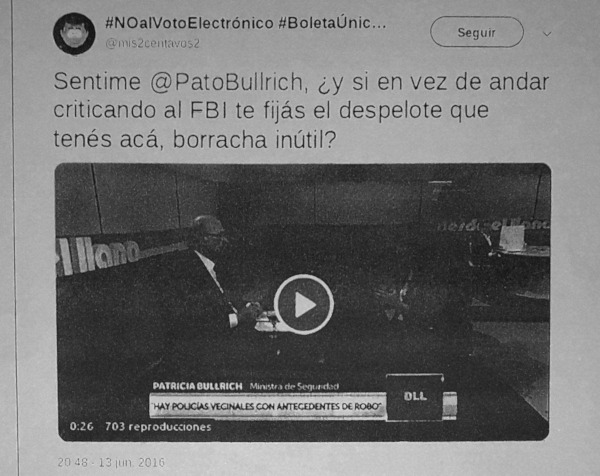

La primera medida llevada adelante por los uniformados fue hurgar en las redes sociales. A esto le llaman «ciberpatrullaje» (no es broma, hasta tienen una División de Ciberpatrullaje que se dedica a stalkear ciudadanos). Básicamente, hicieron capturas de pantalla de prácticamente cada tweet que mandé por esos días y las pusieron en un informe digno de un despechado que acosa a su anterior pareja, que fue incluido por el juez en el expediente.

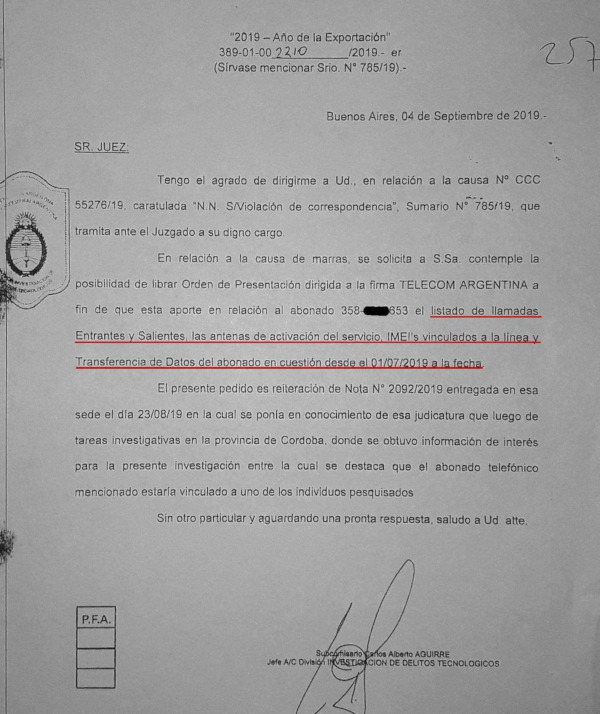

Luego la Policía Federal pidió a mi proveedor de telefonía celular (Personal) la ubicación geográfica de mi teléfono durante los últimos 2 meses, y el registro de llamadas entrantes y salientes, además de las transferencias de datos. Y, de paso, también los IMEI (el número que identifica a cada equipo) asociados a mi línea.

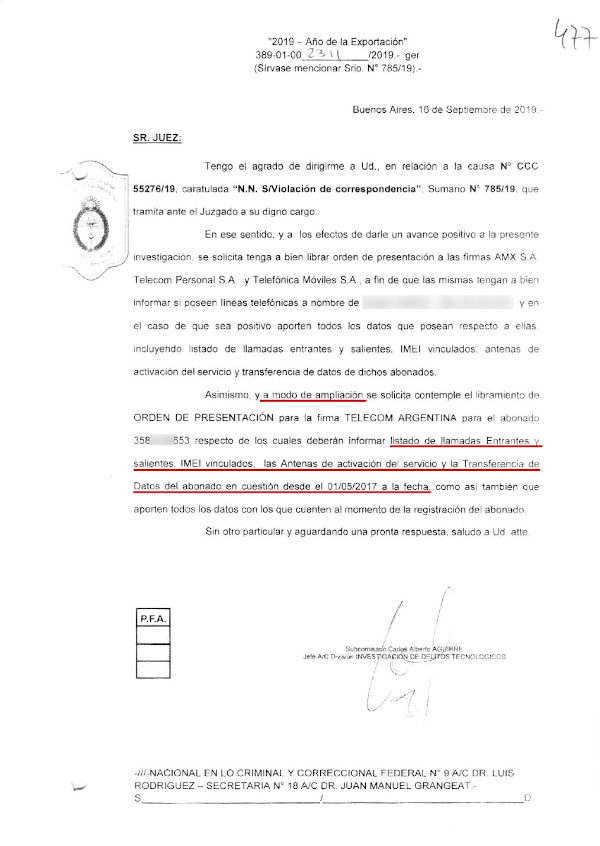

Pero por algún motivo la Policía Federal luego decidió que 2 meses no eran suficientes, así que amplió su pedido al juez para obtener los datos de mi línea telefónica durante 2 años y 5 meses. Y fui el único sospechoso sobre el cual solicitaron esa extensión de tiempo.

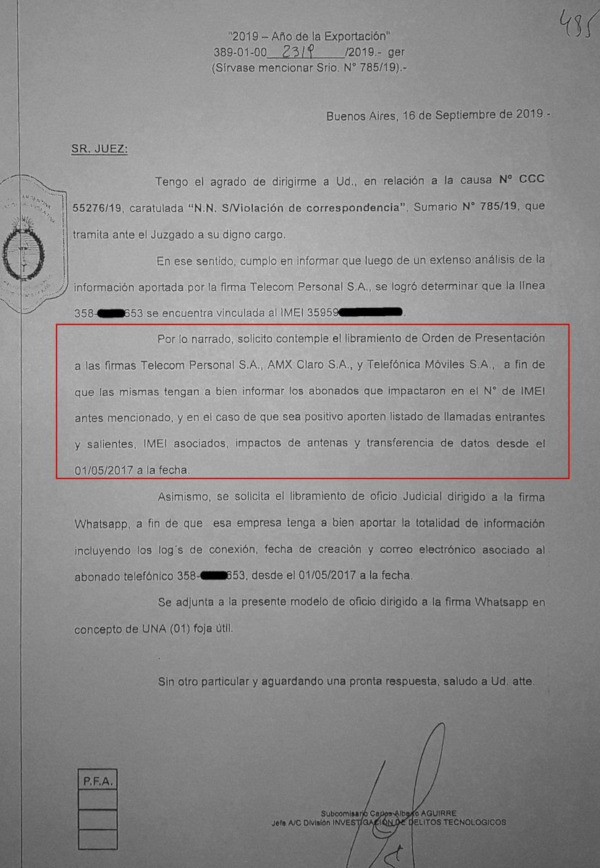

Una vez que la policía obtuvo el IMEI de mi teléfono, preguntaron a los demás proveedores de telefonía celular de la Argentina si había alguna otra línea asociada a él (en caso de que se me hubiera ocurrido usar otra tarjeta SIM en el mismo aparato).

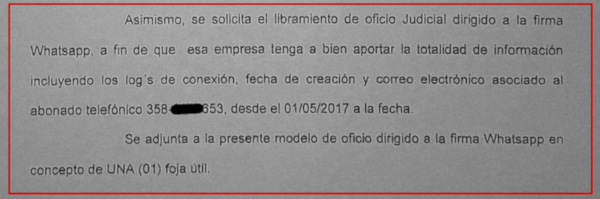

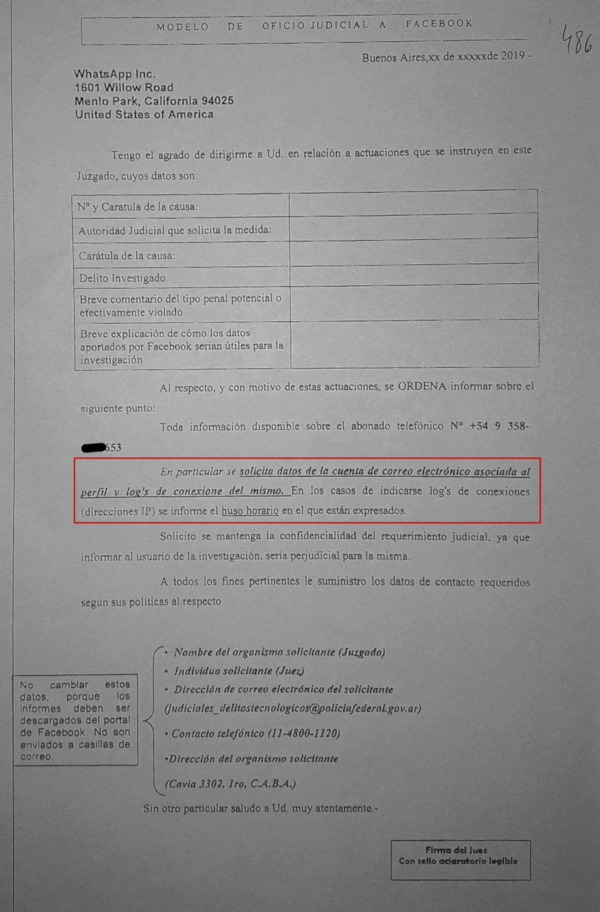

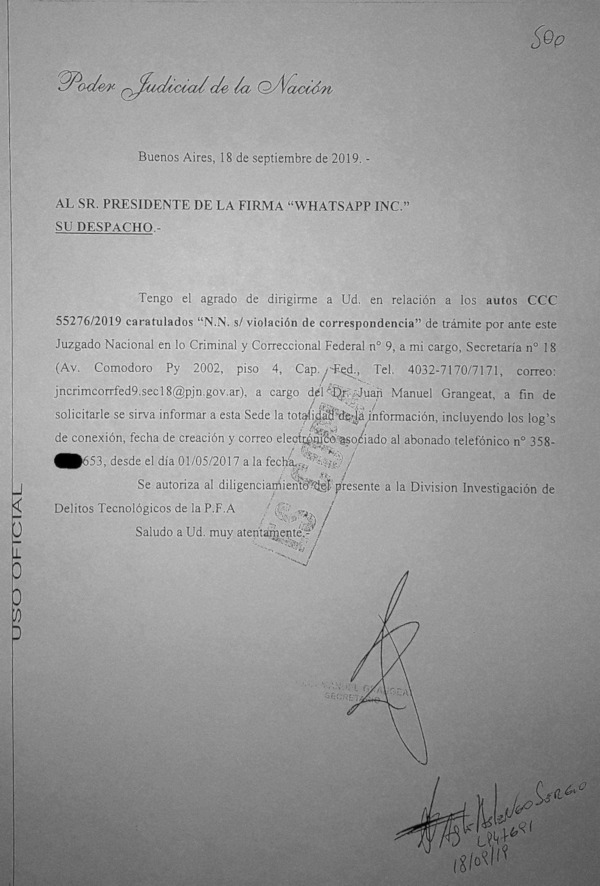

¿Qué más podían hacer teniendo mi número de teléfono? Pedirle a WhatsApp los datos de mi cuenta, incluyendo las direcciones IP usadas en cada conexión durante los últimos 2 años y 5 meses (con fecha y hora). Nuevamente, no se tomó una medida similar con ninguno de los otros 9 sospechosos que ya habían acumulado hasta ese punto de la investigación. Evidentemente estaban más interesados en mí.

Hasta el punto del expediente al que tuve acceso, el «Señor Presidente de la firma WhatsApp Inc.» no había respondido.

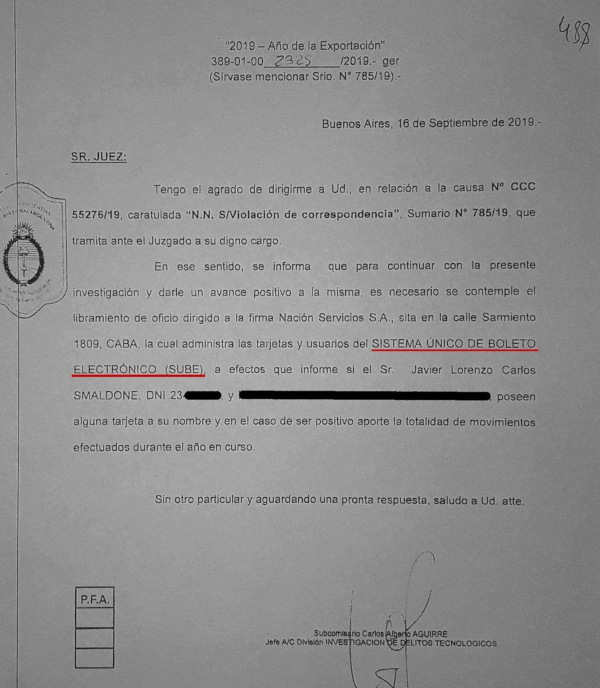

El próximo paso de la policía también fue sólo dirigido a mi persona (y no al resto de los sospechosos): pedirle a Nación Servicios si había alguna tarjeta SUBE registrada a mi nombre (y al de una persona relacionada conmigo, a cuyo nombre llegaron siguiéndome e identificándola) y sus movimientos. Querían saber por dónde anduvimos durante el último año.

La respuesta de Nacion Servicios fue negativa. No tengo ninguna SUBE registrada a mi nombre.

Muchas veces a quienes dijimos que las tarjetas de transporte podían ser utilizadas para vigilarnos, nos decían paranóicos. Pero bueno, así es la mía:

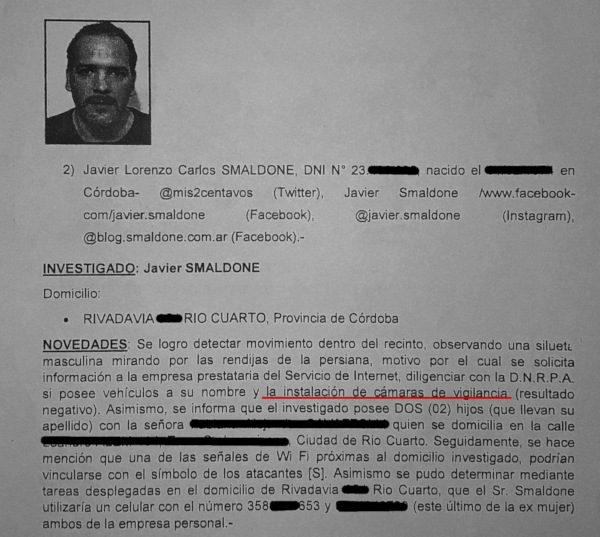

Luego, un poco de «vigilancia clásica», como por ejemplo instalar cámaras frente a la casa donde viven mis hijos, sin pedirle permiso al juez (ya les había dado vía libre), y mandar gente a espiar. ¿Recuerdan la información de ubicación de mi celular, que habían conseguido previamente? La policía sabía bien que yo no estaba ahí desde hacía varios meses. De paso, también pidieron información a mi proveedor de Internet (hasta ahora no sé qué datos obtuvieron de esto).

Más «vigilancia clásica»: seguirme por la calle, en la Ciudad de Buenos Aires, y tomarme fotos. Bueno, en realidad parece ni siquiera sirven para esto, y me confundieron con otro…

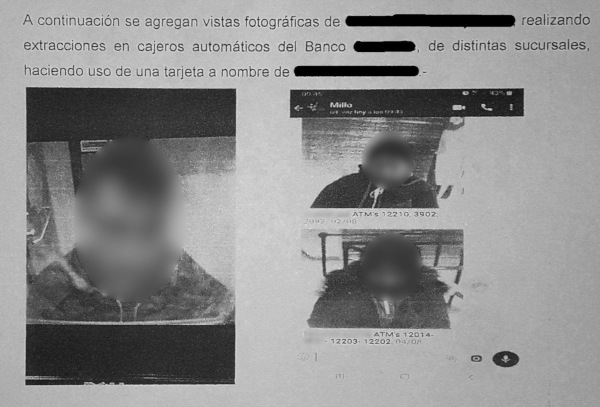

Para otros sospechosos (esta vez no para mí) la Policía Federal también accedió a las imágenes tomadas por cajeros automáticos. Es interesante saber que cada vez que alguien hace una transacción en un cajero queda almacenada en el sistema una linda fotografía tomada por la cámara frontal.

Y sí, como muestran las capturas en el expediente, los agentes policiales intercambian estas imágenes usando WhatsApp. Muy profesional y muy seguro todo.

OSINT estilo Policía Federal Argentina

En el mundo del espionaje se conoce como «open-source intelligence» (OSINT) a espiar a la gente usando información públicamente disponible, principalmente en Internet. Tal parece que a algunos agentes de la División de Ciberpatrullaje le pagaron un cursito de no muy buena calidad, y tuvieron una excelente oportunidad de demostrar lo que no aprendieron usando mi persona. Nuevamente, esto no se hizo con ningún otro de los investigados.

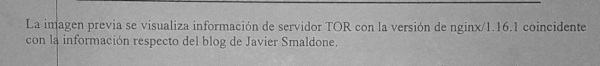

La Policía Federal me dedicó un informe de 35 páginas, en el que pretenden mostrar una serie de coincidencias entre los conocimientos, intereses y otros aspectos de quien presuntamente realizó el supuesto hackeo, y yo. Resulta increíble que una muestra de infantilismo semejante haya sido recibida por un funcionario judicial, perforada, foliada e incorporada a un expediente.

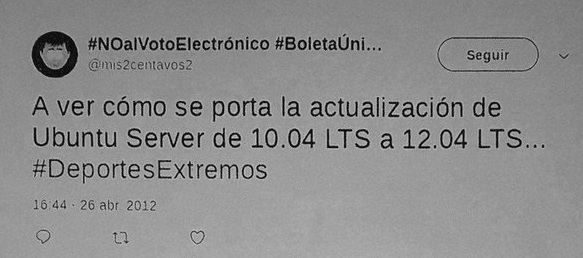

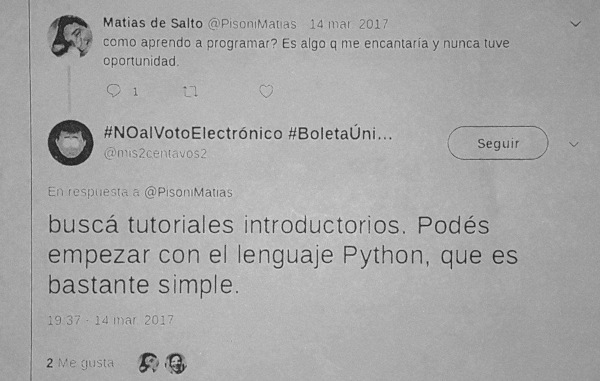

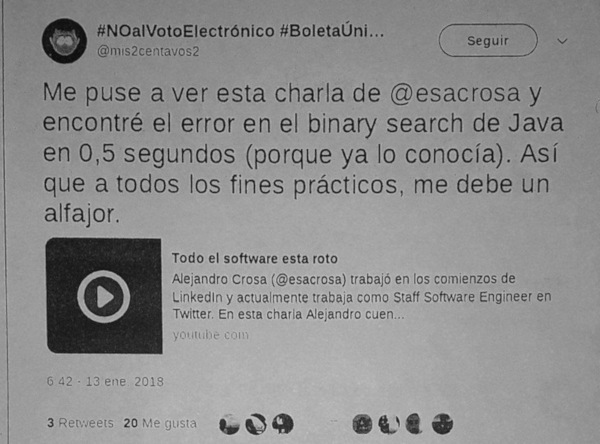

Como dije, uno de los ejes del informe policial, es que sé hacer cosas que el supuesto atacante también sabe. Cosas tan sospechosas (y de hacking avanzado) como por ejemplo…

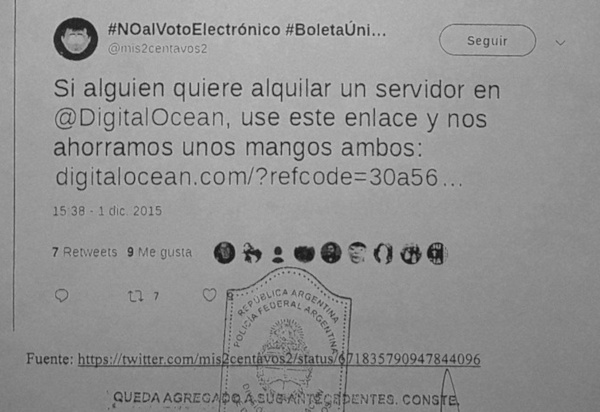

- Alquilar y configurar servidores en Digital Ocean.

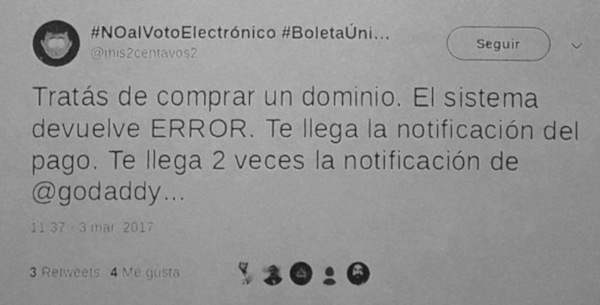

- Registrar dominios en GoDaddy.

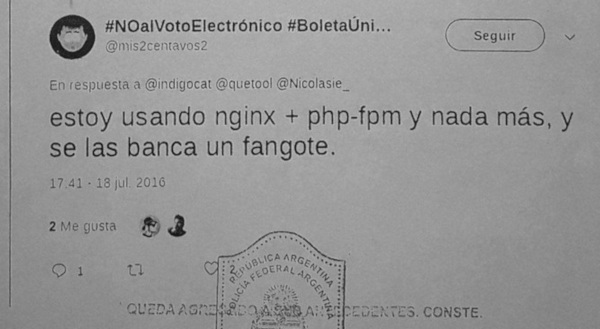

- Usar el servidor web nginx (el más usado en Internet) y mantenerlo actualizado.

- Usar el sistema operativo Ubuntu.

- Sugerirle a alguien aprender a programar usando el lenguaje Python.

- Conocer un antiguo bug en la implementación de «búsqueda binaria» de Java.

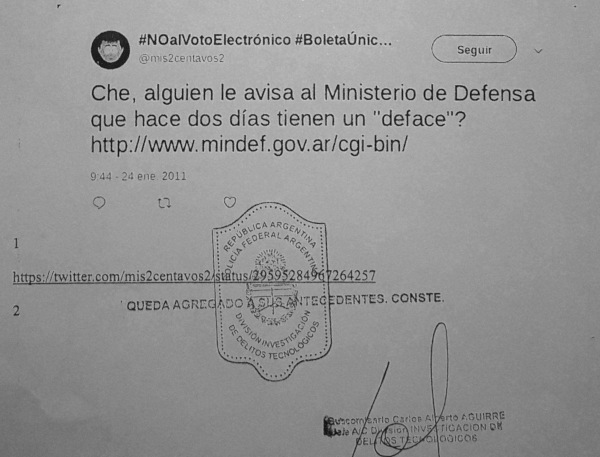

En definitiva, para la Policía Federal Argentina, tener conocimientos de informática es motivo de sospecha. Pero también lo es tuitear sobre incidentes de seguridad informática, algo que hago frecuentemente desde hace más de 10 años, y hasta por lo que he sido consultado por varios medios periodísticos.

¿Critico a un diputado oficialista y a una funcionaria del Gobierno? Marche otro motivo de sospecha, sellado y abrochado al informe.

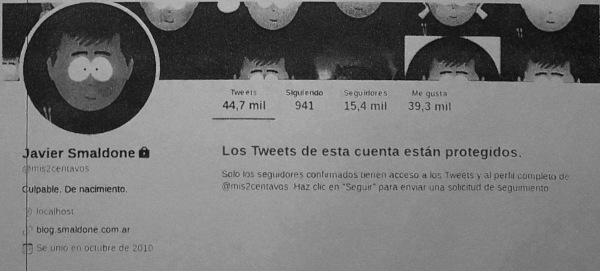

¿Podría hecho algo en mi cuenta de Twitter que a los «ciberpatrulleros» de la Policía Federal no le pareciera sospechoso? Si hasta poner candado a la cuenta es para ellos un indicio de culpabilidad.

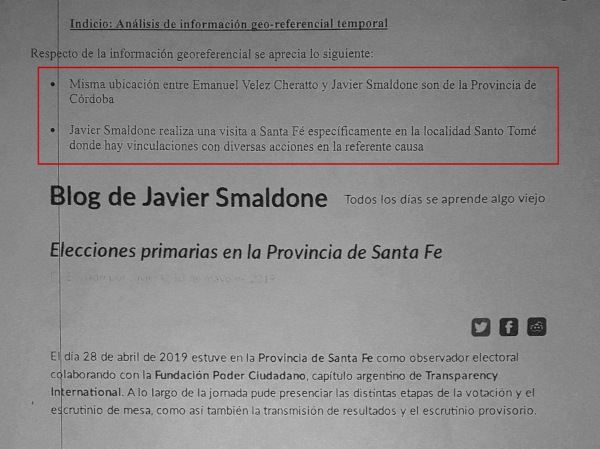

Pero aquí es donde los funcionarios de ropa prestada por el Estado realmente demostraron sus habilidades para hacer OSINT: encontraron que vivo en la misma provincia que uno de los sospechosos, y que en mi blog publiqué sobre un viaje a la localidad donde vive otro. Ese viaje fue domingo de elecciones, y lo hice como observador electoral enviado por la ONG Poder Ciudadano, pero eso poco les importó.

Hablando de cuestiones geográficas, otro motivo de sospecha esgrimido por la policía es que los celulares que dicen que se usaron para el supuesto phishing fueron comprados y entregados en domicilios que están a unos 300 metros del lugar donde resido cuando estoy en la Ciudad de Buenos Aires (precisamente una de las zonas más densamente pobladas y con mayor actividad comercial del país).

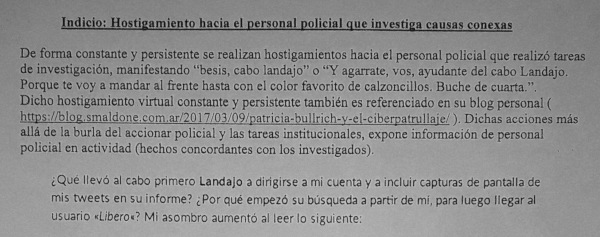

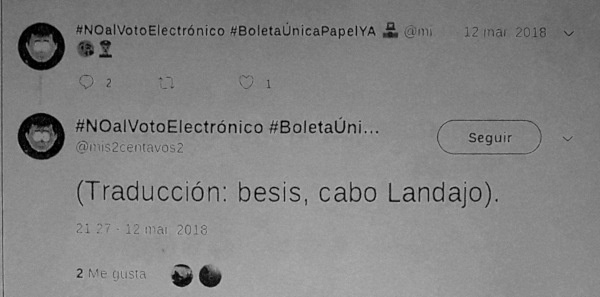

En el informe policial figura antes, pero lo dejé a propósito para el final. El largo brazo de la ley aprovecha para quejarse de que un ciudadano les hace bullying. Juro que hasta lo sellaron y firmaron.

El informe de OSINT de la Policía Federal Argentina es mucho más extenso y, aunque cueste creerlo, penoso (incluyendo respuestas de hace años a algún tweet de alguien, chistes que la policía no entendió, etc.). Invito a leerlo completo, para apreciar en toda su magnitud el nivel intelectual de nuestros «ciberpatrulleros».

La «Justicia»

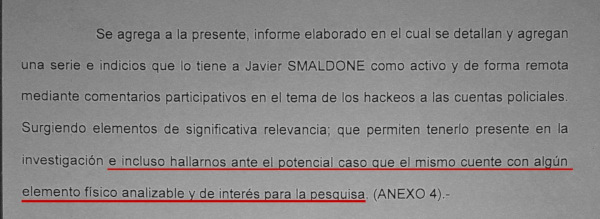

Como resultado de las tareas de investigación antedichas, la Policía Federal Argentina informa sus conclusiones al juez. Sobre mí, dice que los elementos que acabo de mostrar permiten sospechar que tengo en mi poder algún «elemento físico analizable».

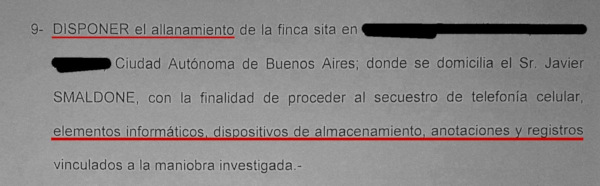

Por lo tanto, la policía le recomienda al juez que los mande (sí, nuevamente a ellos) a allanarme y secuestrar todas mis computadoras, celulares y otros dispositivos informáticos.

En un Estado de derecho el juez habría evaluado los indicios presentados por la policía para determinar si justifican violar el domicilio de un ciudadano y secuestrarle sus pertenencias (que, además, en mi caso son mis herramientas de trabajo y contienen información personal y laboral sensible). Pero como estamos en la Argentina, el juez no tuvo ninguna objeción y accedió al pedido inmediatamente.

El allanamiento

Así fue que el 8 de octubre de 2019 a las 6 de la mañana (todavía sin luz solar) fui despertado por 6 agentes de la Policía Federal Argentina, que junto a 2 testigos civiles procedieron a inspeccionar cada rincón de la vivienda en la que me encontraba (bueno, en realidad no todos), y a llevarse mi computadora, mi celular, pen drives, y varios otros dispositivos que se encontraban en el lugar pero no me pertenecían.

El operativo duró 6 largas horas. Los agentes de vestimenta en comodato fueron convidados con varias rondas de café, e incluso comentamos varios aspectos del caso (y de su antecedente de 2017). Aunque la orden judicial no decía nada al respecto —y el oficial a cargo me había dicho que si me portaba bien se iban a ir sólo con mis pertenencias— casi al final del allanamiento sonó un teléfono y se me comunicó que debería acompañarlos a la sede policial para «averiguación de antecedentes» (sí, averiguación de antecedentes de alguien a quien hacía 2 meses que estaban vigilando y siguiendo).

La detención

Aunque algún funcionario del Gobierno aclaró públicamente que no fui detenido sino remitido a la comisaría (como si fuera una carta), fui esposado, subido a un patrullero, paseado por un par de dependencias policiales de la Ciudad de Buenos Aires y mantenido con custodia durante otras 6 horas en las que no pude ni siquiera ir al baño sin pedir permiso. No tengo la precisión lingüística de un jurista, pero yo considero eso como una detención.

La siguiente fotografía corresponde al momento exacto en el que recuperé mi libertad, aún dentro de las instalaciones de la Policía Federal Argentina.

La repercusión

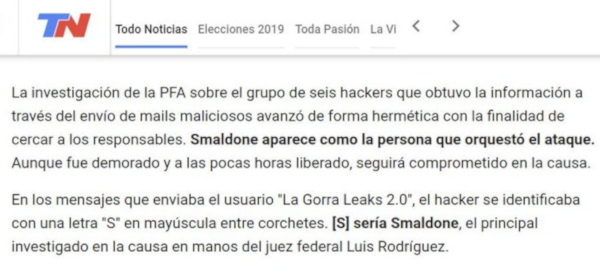

En los medios argentinos los detalles del caso no tuvieron ninguna repercusión. Sí la tuvo, en cambio, mi detención —lamentablemente los medios más importantes se limitaron a reproducir la versión del Gobierno, tratándome como un delincuente y acusándome de ser el organizador del supuesto hackeo.

Afortunadamente, la prensa internacional suele ser bastante más profesional y no quedarse con la «versión oficial».

La Electronic Frontier Foundation, ONG decana en la defensa de los derechos digitales, también se pronunció alertando sobre el intento de involucrarme en la causa, vinculándolo a mi oposición al voto electrónico.

Más de 20 ONGs de más de 10 países emitieron un comunicado dirigido a la por entonces ministra de Seguridad y al juez de la causa, poniendo de manifiesto su alerta ante la violación injustificada de mis derechos.

En noviembre de 2019 en Berlín, Alemania, se llevó a cabo otra edición del Foro de Gobernanza de Internet, y como parte de las actividades se discutió la persecución a activistas digitales, incluyendo mi caso.

Finalmente, luego de las reuniones del IGF, más de 30 agrupaciones de la sociedad civil emitieron un comunicado preocupadas por la persecución de varios activistas digitales en todo el mundo, incluyéndome.

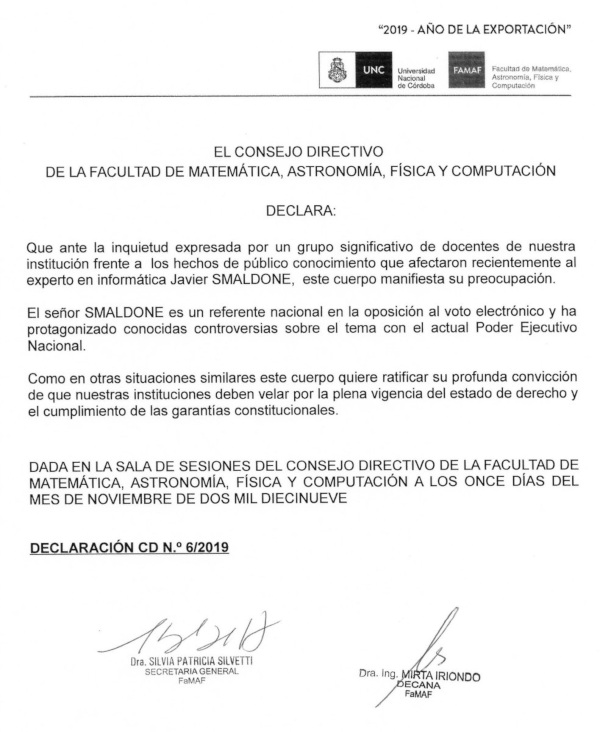

El Consejo Directivo de la Facultad de Matemática, Astronomía, Física y Computación (FAMAF) de la Universidad Nacional de Córdoba emitió una declaración manifestando su preocupación por mi situación.

Todos estos documentos fueron presentados por mi abogado ante el juez.

Mi pedido a la «Justicia»

Una vez que recuperé a la libertad, me presenté ante el juzgado para tomar vista del expediente. Con asombro me encontré con que no hay una imputación concreta contra mi persona y con el mamarracho policial precedente. En los días siguientes, realicé 3 presentaciones ante el juez:

En ellas le demuestro al juez que todos y cada uno de los indicios que la Policía Federal exhibe para mostrar mi supuesta relación con el supuesto hecho acaecido son falsos o simplemente ridículos. Y le pido que dicte la nulidad del allanamiento y el secuestro de mis herramientas y mi información. Básicamente, como no tenía ningún derecho a violar la intimidad de mi domicilio, revolver todos mis cajones y llevarse mis cosas, le pido que me las devuelva intactas, sin seguir hurgando en ellas.

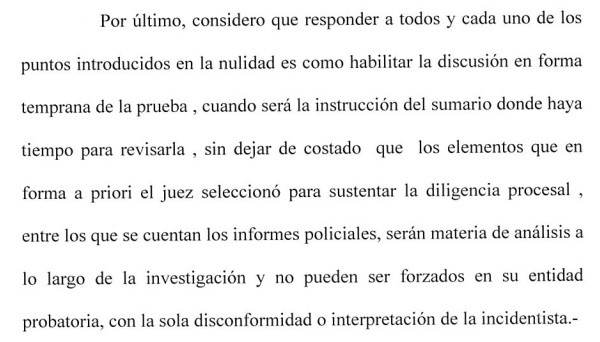

El fiscal, que hasta ahora había brillado por su ausencia en el expediente, opina que mi pedido de nulidad implica tener que «discutir la prueba» en mi contra, y que ya habrá tiempo para eso.

Y luego de más de dos meses de espera, el juez se pronunció resolviendo rechazar mi pedido, apoyándose en los dichos del fiscal y avalando la investigación de la Policía Federal Argentina y diciendo que no ve que haya sido violada ninguna garantía (el artículo 18 de la Constitución Nacional y la inviolabilidad del domicilio, bien, gracias).

Viendo que ni el juez ni el fiscal consideran que haya que evaluar la evidencia antes, y no después, de mandar a la policía a ingresar por la fuerza en la vivienda de alguien, revisar todo y llevarse sus herramientas, y que incluso pretenden revisar el contenido de mis computadoras «para ver qué encuetran», reiteré mi pedido como un recurso de apelación (donde vuelvo a poner en evidencia las mentiras, falacias y estupideces del informe policial).

Una «curiosa coincidencia»

Esta fotografía fue tomada en octubre de 2015 en la 11va. edición de la conferencia de seguridad informática Ekoparty. En ella aparecemos, de izquierda a derecha, Iván Barrera Oro, Joaquín Sorianello y quien escribe.

¿Qué tenemos en común los tres? Primero, que todos nos interesamos en investigar las vulnerabilidades de los sistemas de voto electrónico, en particular del utilizado en la Ciudad de Buenos Aires en 2015 y luego propuesto en 2016 para las elecciones nacionales. Y segundo, que en estos últimos años todos hemos sido involucrados en causas penales (por primera vez en nuestras vidas) y hemos recibido la visita de los agentes policiales en nuestros domicilios para que nos retiraran nuestras herramientas. Joaquín e Iván ya han sido sobreseídos en sus causas. Yo todavía espero.

Ministra nueva, hackeo nuevo

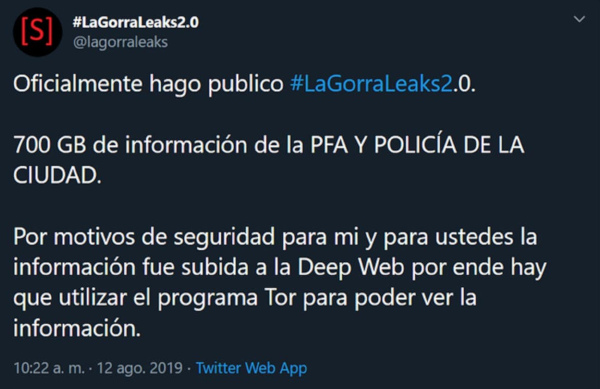

El 11 de diciembre de 2019, un día después del cambio de Gobierno, la cuenta de Twitter de la flamante Ministra de Seguridadad, Sabina Frederic, fue hackeada. Y quien tomó control de ella, lo primero que hizo fue «agradecerme» públicamente por supuestamente haberle proporcionado la contraseña.

Afortunadamente para mí, esta vez en los medios recordaron inmediatamente los «hackeos» anteriores, pero ahora —ante el intento infantil de incriminarme— no me trataron como un delincuente.

¿Y ahora qué?

Sigo esperando. Como es claro para cualquiera que lea el expediente (y cuyo principal interés no sea encubrir su propia inoperancia), no tuve absolutamente nada que ver con el hecho investigado (que ya es más que dudoso que haya ocurrido según el relato policial). La Policía Federal Argentina tuvo desde el primer minuto toda la libertad de denunciar el hecho acaecido como mejor les pareciera, de investigar como tuvieran ganas y de allanar a quienes quisieran. Ahora tienen en su poder mis computadoras y dispositivos de comunicación y almacenamiento. Con el antecedente de la policía mintiendo en el expediente para incriminarme, temo qué puedan hacer aparecer dentro de ellos. Hasta temo cómo puedan ser interpretados los datos que puedan llegar a extraer de algún dispositivo, dado que hasta tweets totalmente inocentes e informativos fueron tomados como elementos de sospecha en mi contra.

Algo que no deja de darme vueltas en la cabeza es a cuántas personas —que no tienen la posibilidad de hacerlo visible ni de recibir los apoyos que recibí— les pasarán cosas parecidas o aún peores. Quisiera no sólo que se resuelva mi caso, sino que se investigue por qué pasó todo esto, y que sirva para que no le vuelva a pasar a alguien más. Y que los que armaron esta acusación tengan que emprolijar sus currículums y salir a buscar empleo. Sí, sé que pido demasiado.

Nunca antes me vi involucrado en una causa penal ni en una investigación policial. Desde hace meses ando por la calle mirando por encima del hombro, y mis hijos no están tranquilos ni en su casa.

Continuará. Veremos cómo. (Ver Adenda 2).

Adenda

Aquí hay un resumen del expediente hasta el momento de mi allanamiento.

Adenda 2

Continuó en la Cámara Criminal y Correccional Federal…

Adenda 3 (29 de octubre de 2021)

Luego de que el fiscal especializado en ciberdelincuencia Horacio Azzolin fuera consultado y emitiera un dictamen en el que me da la razón, y compara la investigación policial con las maniobras de la dictadura militar, el juez federal Luis Rodríguez sigue haciendo oídos sordos a mis pedidos.

Sobre esta causa y mi situación particular se han escrito notas que han sido premiadas, el tema ha sido incluido en estudios regionales sobre persecución a activistas y hasta se le ha dedicado un capítulo de un libro. Nada ha servido para que el juez Luis Rodríguez, que llegó al extremo de espiar a un periodista, moviera un dedo.

Mientras tanto, a más de dos años de haber sido allanado, detenido y privado de mis herramientas de trabajo y mis datos, no he sido formalmente imputado —por lo que tampoco se me ha tomado declaración indagatoria— y ni siquiera he podido acceder a toda la prueba usada en mi contra. En definitiva, ni siquiera se me ha dado el derecho de defensa. Y lo único que puedo hacer es seguir esperando que algún día se haga justicia.

Actualización (8 de diciembre de 2021)

Finalmente, el juez federal Luis Rodríguez (apoyándose en el fiscal federal Ramiro González) sobreseyó a todos los investigados en la causa y decidió archivarla. De esta forma, garantiza que nunca se investigará ni lo que ocurrió con los sistemas policiales ni lo que vino después. Y le dicen justicia…

Indignante!!! Se siente como si los fantasmas de la represión de la peor dictadura que asoló alguna vez a mí querido país,estuviesen dando vueltas sobre nuestras cabezas,con la misma impunidad que les otorgó Videla y cía.

Los fantasmas del autoritarismo están siempre dando vueltas.

Abria que agregar un link con el compilado de los chistes que la PFA no entendio

Habría que practicar más la escritura…

Fuerzas Javier, deseo con muchas ansias que seas sobreseído lo más pronto posible de todo esto.

Acabo de leerlo todo, realmente muy interesante, da miedo el poder que puede tener el estado y que el mismo no pueda ser debidamente controlado.

Tu caso me hace acordar mucho a la serie house of cards. Muchas veces la realidad supera la ficción.

Valoro mucho tu laburo creo que ayudas a defender a la democracia.

Con la volteada que hiciste con el voto electronico me da esperanza que al final pueden ganar los buenos.

PD: Gracias a vos no pienso hacer el censo virtual y regalar mis datos tan facilmente…

Y dos años más tarde…. jeje. Recuerdo haber leído algunas crónicas al respecto, pero nunca imaginé semejante mamarracho. La verdad es que genera una sensación mezcla de indignación y espanto, porque esto es lo que supuestamente «nos cuida». En fin, me alegro que haya resultado bien para vos, a pesar del tremendo garronazo que tuviste que morfarte.

Tu compromiso es admirable y lo que te pasó una cosa horrible. Espero puedas volver a vivir una existencia cotidiana.

Un fuerte abrazo