El 12 de agosto de 2019 se produjo la mayor filtración de datos de la historia argentina hasta la fecha, hecho particularmente grave por tratarse de información de la Policía Federal Argentina, que fue conocida públicamente como «La Gorra Leaks 2.0». No solamente la investigación de este hecho fue más que deficiente, sino que la propia denuncia realizada por la División Investigaciones de Delitos Tecnológicos de la Policía parece esquivar un enorme elefante en medio de la habitación. ¿Por qué ni se denunció ni se investigó cómo se produjo realmente esta filtración?

La denuncia

El 30 de julio de 2019 el subcomisario Claudio Ricardo Ramos (2do. jefe de la División Investigaciones de Delitos Tecnológicos) denunció telefónicamente a una fiscalía nacional que tres cuentas de correo electrónico de la Policía Federal Argentina habían sido comprometidas mediante una maniobra de «phishing».

Las cuentas comprometidas por esta maniobra de phishing, según declaró Ramos, habrían sido divantidrogastucuman@gmail.com, areaoctava.mesopotamia@gmail.com y divpersonalsuperior@gmail.com, todas ellas pertenecientes a la Superintendencia de Drogas de la Policía Federal.

Siete días después, el 7 de agosto de 2019, la jueza María Alejandra Provitola citó al subcomisario Ramos a ratificar su denuncia en sede judicial. Y fijó como fecha para dicha audiencia el 14 de agosto de 2019. Sí, quince días después de ocurrido el hecho. No había ningún apuro.

El 12 de agosto de 2019 la filtración tomó estado público: los archivos son publicados en la «dark web» y difundidos a través de cuentas de Telegram y Twitter. La noticia apareció en los principales medios periodísticos de la Argentina.

El 13 de agosto de 2019 el subcomisario Ramos —que debió adelantar su declaración un día en virtud de los hechos ocurridos— en presencia del subcomisario Carlos Alberto Aguirre (jefe de la División Investigaciones de Delitos Tecnológicos, su superior) y del comisario Ricardo Rubén Rochas (jefe del Departamento de Ciberdelito, superior de ambos), ratificó la denuncia ante la jueza Provitola diciendo que:

«[…] se recibieron en varias dependencias de la policia Federal, del Área de Drogas, un correo electrónico que simulaba provenir de la Superintendencla de Bienestar, el cual contenía un link, el cual al ser accionado por cualquier funcionario de cualquier dependencia policial, rediccionaría a un formulario el cual solicitaba se completen datos personales e inclusive datos de usuarios y contraseñas de cada afiliado.»

(Aclaración: Las citas son textuales del expediente, con errores y horrores incluidos).

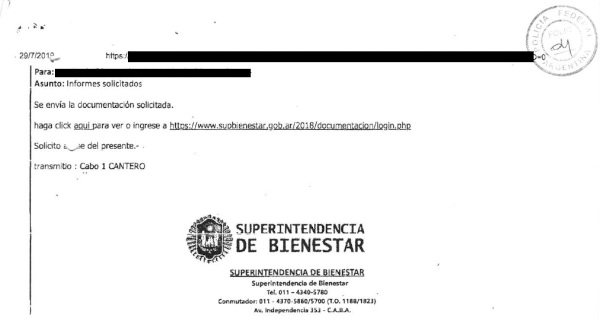

Ramos también adjuntó una copia de los emails de phishing recibidos. Por ejemplo, el siguiente:

La omisión

En los emails presentados por Ramos puede verse claramente (y esto fue notado luego por el juez interviniente Luis Osvaldo Rodríguez) que el enlace del phishing dirige a un formulario falso de login ubicado en un servidor de la Superintendencia de Bienestar: https://www.supbienestar.gob.ar/2018/documentacion/login.php

Esto significa que quienes realizaron la maniobra mediante la cual supuestamente lograron acceder a tres cuentas de Gmail de la Policía Federal, ya tenían acceso al servidor de la Superintendencia de Bienestar de la misma fuerza. Por este motivo, los atacantes muy probablemente ya tuvieran acceso a todos los archivos alojados en él, sin necesidad de hacer ninguna maniobra que pudiera dejarlos expuestos (como ocurre con el phishing). Pero ni en la denuncia original (telefónica), ni en su ratificación dos semanas después, ni en los informes enviados a la Justicia por la policía, se hizo alusión al tema.

Recién el 3 de septiembre de 2019, en un informe firmado por el subcomisario Aguirre se reconoció el hackeo previo al servidor de la Superintendencia de Bienestar:

“como medida de seguridad informática institucional, técnicos idóneos procedieron a proteger los servidores afectados lográndose el resguardo del registro de los Logs de conexión al servidor, de los correos electrónicos, del Firewall y de los archivos denominados LOG.TXT donde se guardaban los usuarios y contraseñas de quienes habrían ingresado y habrían sido direccionados por el Phishing; realizando una copia de toda la información impactada en soporte óptico, con la finalidad de preservar la huella digital dejada por el atacante, quien podría borrarla mediante un acceso remoto”

Por encima de la redacción confusa, Aguirre afirma que se resguardaron tanto el archivo donde el programa malicioso almacenaba las contraseñas obtenidas (LOG.TXT), como así también los registros (logs de conexión al servidor y firewall) que permitirían obtener las direcciones IP desde las cuales se accedió al primero. Pero esto no fue dicho en la denuncia y los informes iniciales sino solo después de ocurrida la filtración, y tampoco es mencionado en ninguno de los informes policiales posteriores incluidos en el expediente.

La investigación

El resto de la investigación se centró exclusivamente en el acceso a las tres cuentas de Gmail comprometidas. En una de ellas, la policía dijo haber encontrado emails de notificación (en la «papelera de reciclaje») con las direcciones IP de los accesos realizados por los atacantes.

Pero este no fue el único elemento considerado por los investigadores policiales. En la declaración antedicha, Ramos agrega que:

«[…] teniendo en cuenta la modalidad y tipografÍa utilizadas por ef usuario de Twiter «@lagorraleaks2.O» se lo puede relacionar con las personas que en eL año 2017 hackearon la cuenta de La Ministra Patricia Bullrich, LLamados RDMM que utlfizaba como usuario «Niño orsino» y EVC, más aún cuando ef propio usuario «@lagorraleaks2.0″ hizo mención en este último episodlo por la red soclal Twiter que precisamente ahora volcaria la información de la Policía Federal de la misma forma en 1a que en el año 2017 había hecho respecto de la Ministra. Que según cree por aquel hakeo los nombrados fueron oportunamente condenados.»

Amén de lo ridículo de relacionar dos hechos por «la tipografía utilizada», Ramos comete un error: ni RDMM ni EVC habían sido condenados hasta ese momento por el hackeo a la por entonces ministra Patricia Bullrich. En realidad, aunque las dos personas citadas se encuentran procesadas, a cuatro años de ocurrido el hecho la causa aún no se ha elevado a juicio oral.

Dos días después de la declaración de Ramos, el comisario Aguirre (su jefe, que estaba presente en ese momento) en un acto de creatividad decide agregar mi nombre a la lista de falsos culpables del hecho anterior, y por lo tanto relacionarme con este. Eso llevaría al allanamiento de mi domicilio, mi detención y el secuestro de mis herramientas de trabajo, pero esa es otra historia…

La filtración

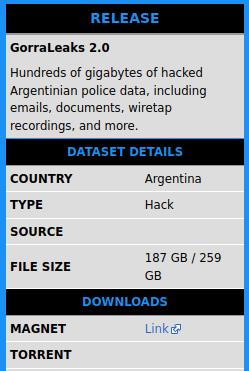

Los datos filtrados de la Policía Federal Argentina fueron publicados inicialmente en la dark web, pero actualmente se encuentran disponibles en la web y también existe un torrent para descargarlos. (Nota importante: no estoy poniendo en este artículo nada que permita obtenerlos, y desaliento fuertemente la búsqueda y descarga de estos archivos).

Como puede observarse en la imagen anterior, los archivos filtrados totalizan 259 GB (aunque al producirse la filtración, varios medios hablaban de 700 GB de datos). Tres cuentas regulares de Gmail solo pueden almacenar como máximo 45 GB. Además, la mayor parte de la información filtrada (por ejemplo, las fichas de todo el personal jerárquico de la Policía Federal) parecen provenir de la Superintendencia de Bienestar, y no de tres cuentas de la Superintendencia de Drogas.

La explicación

El periodista Sebastián Davidovsky en el primer capítulo de su libro «Engaños digitales, víctimas reales» hizo notar todo esto, y además agregó una explicación proveniente de fuentes policiales (el énfasis es añadido por mí):

La realidad es que los policías, desde sus cuentas “oficiales” en Gmail, no tenían mucho que sospechar. El mail redirigía a un link que efectivamente estaba en el servidor de la Superintendencia de Bienestar. Es que antes de enviar el correo, el atacante ya había ingresado justamente a ese centro de almacenamiento de datos y, además de configurar ese falso formulario, había podido descargar las fichas de datos del personal, que encima estaban en un lugar que ni el departamento de tecnología de la Federal ni funcionarios del Ministerio sabían que existía. “Cuando les fuimos a preguntar por qué habían subido esa información a un lugar que nadie sabía, nos dijeron que no querían que otros sectores de las fuerzas supieran, por ejemplo, si alguien tenía un sumario. Lo cual es una ridiculez, porque vos le podés dar permisos dentro de una red. No es que pueden ver todo, y además podés monitorear los ingresos para ver quién accedió a información sensible. Pero no: se cortaron solos para evitar que otros accedieran a esos documentos. Cuando nos explicaron eso, la conclusión fue inmediata: Con esta filtración se enteró la población mundial de quién tiene sumarios”, describe una fuente que habló en exclusiva para el libro y que mantiene el anonimato.

En algunos casos, entre los documentos aparecidos, encontraron más información: como el audio de la junta calificadora de ascensos, con diálogos muy sensibles entre los oficiales que definen quiénes pueden ascender de escalafón en la fuerza. Hay quienes recuerdan que cuando la Policía quiso investigar quién había sido el que había revelado tal magnitud de gigas de documentación, en rigor se dio cuenta de algo igual de grave y anterior a lo que pasó. “Cuando fuimos a buscar al que filtró todos los datos, de repente nos dimos cuenta de que había algo peor: todo era un desastre desde antes”, admite para esta investigación otra fuente, con total resignación.

Claramente, había una puja interna por información que estaba en poder de la Superintendencia de Bienestar (que tiene los datos de todos los efectivos), y que de alguna forma «se cortaron solos». No es casual que parte de los datos en disputa entre distintas áreas de la fuerza resultaran ser los filtrados. Ni más ni menos, fue una interna en los sótanos de la Policía Federal por el control de la información. Y aunque se dieron cuenta de que «todo era un desastre antes» esto no fue dicho ante la Justicia ni investigado por ella.

El reconocimiento

El día 5 de febrero de 2020 la Agencia de Acceso a la Información Pública, en su resolución RESOL-2020-30-APN-AAIP1 (copia en archive.org), dijo:

“Que en relación con la vulnerabilidad producida en el servidor del aplicativo ‘https://supbienestar.gob.ar’, la investigada manifestó mediante informe N° IF-2019-80081802-APN-SCIB#PFA que: ‘la información (vulnerada) fue obtenida mediante la inyección de código PHP que tuvo lugar en una vulnerabilidad del PHP 5.6.3 de panel webmail’”.

Esto es la Policía Federal Argentina reconociendo —siempre después de ocurrida la filtración y nunca antes— que la información fue obtenida mediante el acceso ilegítimo a un servidor de la Superintendencia de Bienestar (y no mediante un «phishing»). Una historia muy diferente a la relatada en la denuncia inicial y sostenida durante los primeros días.

Algunas conclusiones

- El subcomisario Claudio Ricardo Ramos (en presencia y con el aval de sus superiores, el subcomisario Carlos Alberto Aguirre y el comisario Ricardo Rubén Rochas) se limitó a denunciar el acceso indebido a tres cuentas de Gmail, omitiendo que previamente había sido comprometido el servidor de la Superintendencia de Bienestar, hecho del que luego dicen haber recabado evidencia (que nunca se presentó en el expediente judicial).

- El Juzgado Nacional en lo Criminal y Correccional Federal Nº 9 (a cargo del juez Luis Rodríguez) y su Secretaría Nº 18 (a cargo de Juan Manuel Grangeat), si bien notó la situación, nunca hizo nada por esclarecer cómo es que se había producido el ataque anterior al phishing denunciado (expediente Nº 55276/2019).

- La Fiscalía Nacional en lo Criminal y Correccional Federal N° 1 (a cargo de Jorge Felipe Di Lello) tampoco se dio por enterada de todo esto.

- Se acusó a dos personas asumiendo la culpabilidad de un hecho anterior, que aún no fue juzgado. Se introdujo a una tercera que ni siquiera fue imputada en el mismo. (Expediente Nº 1033/2017, Juzgado Nacional en lo Criminal y Correccional Federal Nº 2, Secretaria Nº 4).

Para seguir leyendo…

- Así NO se investigó el hackeo a Patricia Bullrich, el Ministerio de Seguridad y la Policía Federal Argentina en el año 2017.

- Así fui incriminado, allanado y detenido en el año 2019.

- Así «le tocaron el culo al jefe» Néstor Roncaglia en el año 2019.

Y así me bloqueó la Policía Federal Argentina en Twitter luego de publicar la información que acaba de leer:

Actualización (8 de diciembre de 2021)

Finalmente, el juez federal Luis Rodríguez (apoyándose en el fiscal federal Ramiro González) sobreseyó a todos los investigados en la causa y decidió archivarla. Así garantizó que nadie se averiguará la mugre que hay en los sótanos de la Policía Federal Argentina.

Una pena todo eso…realmente una cagada pero lo último tomalo como un karma… Vos tmb me tenes bloqueado a mi en Twitter solo por pensar distintivo y…. Además de los insultos que me comi… Así que no te quejes de lo mismo que haces vos,

1) No me estoy quejando. Estoy mostrando que me bloquearon (y específicamente, por qué me bloquearon).

2) Vos no me pagás el sueldo. Yo a ellos, sí.

3) Por tu comentario confirmo que no me equivoqué al bloquearte en Twitter.

Hola. ¿Hay alguna forma de saber cuántas personas buscaron los archivos o tuvieron acceso a ellos? Me refiero a usuarios normales.

Muchas gracias!