El titular de la Unidad Fiscal Especializada en Ciberdelincuencia (UFECI), Horacio Azzolin presentó recientemente un informe donde evalúa la investigación llevada a cabo por la Policía Federal Argentina en el marco de la causa por la filtración de datos conocida como «La Gorra Leaks», en la cual resulté allanado y detenido, siendo privado además de mis herramientas de trabajo. En el mismo, además de poner de manifiesto lo pésimamente actuado por los efectivos policiales y cómo se montó una sospecha sobre mí de una forma totalmente arbitraria, también denuncia amenazas de muerte y el envío de imágenes de abuso sexual infantil, como un nuevo intento de incriminarme.

Para entender el contexto, puede revisar mi artículo «Allanado y detenido por tuitear» y el informe de «ciberpatrullaje» que la Policía Federal Argentina envió al juez para acusarme. A continuación, los fragmentos más relevantes del informe de la UFECI (el resaltado es añadido por mí).

Sobre la investigación de la Policía Federal Argentina

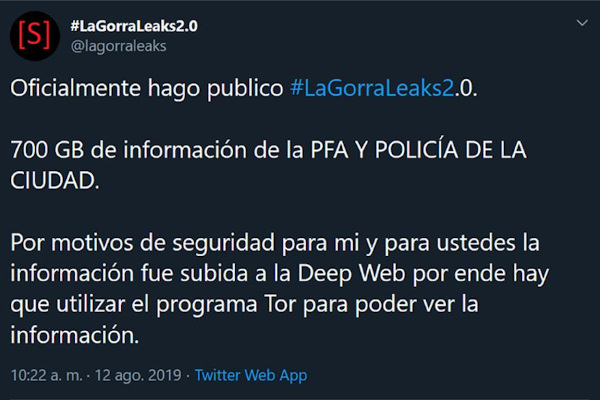

En lo que respecta a la publicación de la información, el medio utilizado (TOR) no revela información o identificadores de interés para su análisis, aunque los autores se valieron también de diversos canales de difusión, concretamente, el usuario de Twitter @lagorraleaks y el usuario de Telegram @gorraleaks.

Estos elementos serían el punto de partida para el desarrollo de las líneas de investigación que permitieron —y permitirán— incorporar información relevante para el esclarecimiento del caso y la individualización de los posibles responsables de la maniobra.

En ese sentido, como en toda investigación que se precie de tal, el caso sólo debería construirse a partir de evidencias objetivas que se obtengan de la reconstrucción del hecho. Esto implica recolectar toda la evidencia digital posible y, a partir de ella, recorrer un camino muchas veces difícil, para intentar atribuir el hecho a un individuo o grupo de individuos.

Algunos de esos caminos se recorrieron en la causa y otros parece que se abandonaron sin razón. Además, los investigadores habrían tomado ciertos atajos en ese recorrido, efectuando atribuciones en base [a] muchos argumentos genéricos y pocas evidencias concretas; esa senda debería abandonarse.

[…]

Cabe señalar que el caso analizado tomó rápidamente estado público, por lo que no sorprende que una gran cantidad de personas relacionadas con dichos sectores [el ámbito de la informática y la ciber-seguridad] hayan mostrado un interés legítimo, emitido diferentes opiniones sobre lo sucedido y publicado información del caso a través de redes sociales. Así, las publicaciones y las referencias que pudieran haber efectuado cualquiera de los nombrados sobre el caso y sus conocimientos en la materia tampoco podrían interpretarse como un indicio de su participación en los hechos.

Sobre el intento de incriminarme

La situación de Smaldone, si bien similar a la de los anteriores [M. y F.], amerita un mayor desarrollo.

En un informe agregado a fs. 515 y ss., la división policial interviniente elaboró una serie de argumentos tendiente a sustentar la imputación hacia el nombrado.

Por un lado, se intentó validar la hipótesis partiendo del señalamiento realizado por terceros en redes sociales y otras plataformas de internet. Se mencionó también que el nombrado había aludido en ocasiones a diversos ataques informáticos que tuvieron lugar en el país y brindaba información al respecto; que realizó publicaciones en las que cuestionaba el sistema de voto electrónico; que mostraba en sus redes conductas de «hostigamiento» —textual— hacia el personal policial que investigaba causas conexas, como así también aversión a la policía, y que mencionaba en alguno de sus mensajes a usuarios vinculados a aquellas causas.

Desde nuestro punto de vista es un conjunto de apreciaciones sin rigor científico ni anclaje concreto en elementos objetivos del caso (las evidencias recolectadas, a las que hicimos referencia anteriormente, parecerían dirigir la investigación hacia otras personas), que pretenden vincular a un perfil determinado de persona con un hecho. O, en realidad, a un posible perfil de persona inferido de las expresiones públicas en una red social concreta que tiene una lógica comunicacional específica; deberíamos tener en claro que los seres humanos somos mucho más que la porción nuestra que se expresa en redes sociales, además de que esa expresión puede no reflejar necesariamente lo que realmente somos y pensamos. En definitiva, las apreciaciones parecen ser propias de otras épocas, colisionan con el derecho a la libertad de expresión y no deberían ser tomadas en cuenta como premisas para construir un caso.

Sobre los «indicios» en mi contra

Se introdujo además que en los ataques se visualizó información técnica concordante con las descriptas por el actor, tanto en Twitter como en su curriculum vitae. Para empezar, la maniobra involucró el uso de servicios VPN brindados por la firma DigitalOcean, empresa que Smaldone utilizaría o habría mencionado en sus redes sociales.

Sin embargo, cabe destacar que se trata de una empresa con cientos de miles de usuarios, reconocida mundialmente, con varios años de trayectoria en el mercado, es decir, una empresa cuyos servicios son utilizados potencialmente por gran parte de los profesionales del rubro.

Algo similar ocurre con los conocimientos en programación que fueron traídos también a colación, ya que los lenguajes PHP, Python y Java se encuentran entre los lenguajes de programación más estudiados y utilizados en la actualidad.

En cuanto al servidor NGINX, que Smaldone utilizaría en su sitio web, cabe señalar que se trata de un programa informático open source utilizado en alrededor de un tercio de los sitios web activos.

En lo que respecta a la coincidente versión del programa utilizada por Smaldone y por los autores de la maniobra (1.16.1), es dable afirmar que ello no respondería necesariamente a una cuestión de preferencia o accesibilidad, sino, probablemente, a que se trataba de la última versión estable del programa que se hallaba disponible al momento del hecho.

La mención de la compañía de telefonía celular Personal, que sería utilizada por Smaldone, y que coincidiría con la que le brindaba servicio a algunas de las líneas utilizadas para realizar la maniobra, carece de cualquier tipo de relevancia en un mercado como el nuestro, en el que el servicio es brindado fundamentalmente por tres empresas.

A modo de síntesis, se trata de supuestas particularidades que, debido a la cantidad, pretenden generar la falsa percepción de que son capaces de reducir el número de sospechosos en un grado tal que permitiría sindicar a un posible responsable. Es una construcción errónea.

No caben dudas de que las personas que llevaron a cabo la maniobra tenían conocimientos en la materia. La dificultad —y, en rigor, el objetivo de la investigación— radica en extraer de la reconstrucción de los hechos evidencias que permitan atribuir el hecho a una persona o grupo de personas. En ese camino, si el autor del hecho es sofisticado utilizará varias capas para enmascarar su identidad, entre ellas servicios a nombre de terceros respecto de los cuales un investigador irreflexivo enderezaría la pesquisa.

Es por eso que la vinculación de personas al caso por tener determinadas habilidades informáticas (porque todo se reduce a eso) no es suficiente. Un enorme número de individuos responderán a ese perfil y, con ese criterio, deberían también ser investigados. Nuevamente son argumentos sin rigor y deberían no tomarse en cuenta.

Los elementos que se plantean como más objetivos tampoco son suficientes.

En cuanto a la proximidad entre su domicilio (█████████████ de esta ciudad) y el domicilio consignado al contratar el servicio de FullTech (████████████) o el domicilio de entrega de los productos adquiridos por algunos de los usuarios de MercadoLibre mencionados anteriormente (███████████), se advierte que, más allá de las apreciaciones sobre la distancia existente entre los tres domicilios, las tareas llevadas a cabo no permitieron corroborar que Smaldone fuera habido o conocido en sus inmediaciones (ver fs. 544 vta.).

Se mencionó además que Smaldone había estado cerca del domicilio de la empresa FullTech en fechas próximas a la contratación de sus servicios. Al respecto, debe tenerse en cuenta que los servicios de esta naturaleza suelen contratarse en forma remota, tal como ocurrió en el caso que nos ocupa, por lo que se desconoce cuál es la hipótesis a partir de la cual su vinculación con el caso podría verse reforzada a partir de aquella proximidad.

Amenazas, abuso infantil y nuevos intentos de incriminarme

Para finalizar, entendemos que la investigación de este caso no debe desatender cierto contexto que fue insinuado y que, por diversas razones, conocemos desde la UFECI.

Los hechos parecerían estar conectados de alguna manera con el ataque que sufriera Patricia Bullrich en 2017 y uno similar que sufriera la actual ministra, Sabina Frederic, al asumir el cargo en 2019.

En este último caso nos tocó intervenir (Legajo UFECI 1646/2019, causa CFP 2905/2020 del Juzgado Federal n° 6) quienes tomaron control de la cuenta publicaron en ella agradeciendo a Smaldone la provisión de las credenciales.

Luego, durante el año 2020, el suscripto recibió mensajes intimidatorios, acompañados de imágenes de abuso sexual infantil, remitidos desde una casilla que pretendía atribuirse al propio Smaldone. En ellas se me amenazaba de muerte por lo actuado en esta causa. El hecho fue denunciado y tramita en la Fiscalía Federal n° 7.

La mención a Smaldone en el ataque a la Ministra Frederic y la burda atribución al nombrado en las amenazas que recibiera quien suscribe cuando ya se nos había dado intervención en el caso no parecen casuales.

Mi respuesta al informe de la UFECI

Inmediatamente tomé conocimiento de este informe, envié mi respuesta al juez destacando los fragmentos antes citados, agregando algunas consideraciones y pidiéndole nuevamente me saque de la farsa armada por la Policía Federal Argentina. Aguardo —sin muchas esperanzas— su respuesta.

Esta causa (CFP 55276/2019) tramita en el Juzgado Nacional en lo Criminal y Correccional Federal Nº 9 (juez Luis Rodríguez), Secretaría Nº 18 (secretario Juan Manuel Grangeat). Interviene la Fiscalía Nacional en lo Criminal y Correccional Federal N° 1 (fiscal Ramiro González).

Adenda (1 de diciembre de 2021)

Publiqué el dictamen completo del fiscal Horacio Azzolin (tachando todo dato personal sensible de terceros).

Actualización (8 de diciembre de 2021)

Finalmente, el juez federal Luis Rodríguez (apoyándose en el fiscal federal Ramiro González) sobreseyó a todos los investigados en la causa y decidió archivarla. Para esto, tomó las palabras del fiscal Horacio Azzolin, sacándolas de contexto y torciéndolas para hacerlo decir lo contrario de lo que dijo.

4 comentarios sobre “Un fiscal especializado me da la razón sobre «La Gorra Leaks 2.0» y la Policía Federal, y denuncia amenaza de muerte”