(Nota publicada en El Grito Salta).

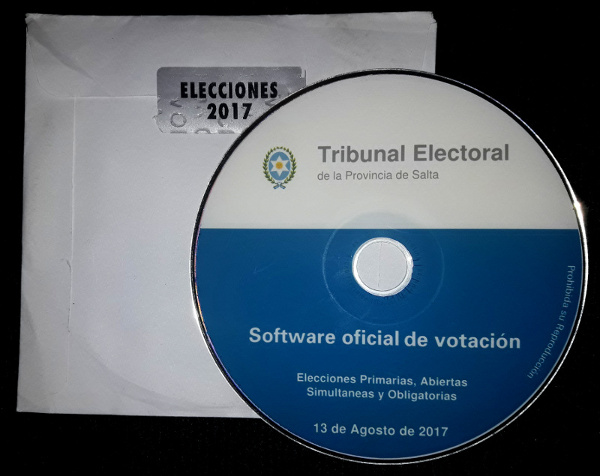

¿Cuál es el fundamento para asegurar la confiabilidad del sistema de voto electrónico usado en Salta y en otros distritos de la Argentina? ¿Puede una filtración poner en riesgo la seguridad de una elección? A continuación, un resumen de los principales hechos ocurridos en Salta durante los últimos días con el software de la llamada «boleta única electrónica».

Seguridad por oscuridad

El 4 de agosto de 2016 la secretaria del Tribunal Electoral Salta, Teresa Ovejero, fue invitada a la Cámara de Diputados a exponer sobre el uso del voto electrónico. En esa oportunidad dejó en claro que uno de los fundamentos de la seguridad del sistema es que su software sea mantenido en secreto:

«La Universidad Nacional de Salta hace la auditoría previa, y se hace en un marco cerrado (…). ¿Por qué no se abre? Porque el CD que lleva la máquina, que es el que tiene el Sistema Operativo, si de repente cayera en manos de una persona inescrupulosa que quisiera hacerle un daño al sistema, puede cambiarlo a ese software y puede ahí sí tratar de meter un CD en una máquina en connivencia con una autoridad de mesa o con alguien, y ahí sí uno va a apretar para votar a tal y va a salir a cual. Entonces esas son las medidas de seguridad que se toman».

Luego de la intervención de Ovejero, el presidente del Tribunal Superior de Justicia de la Ciudad de Buenos Aires, Luis Lozano, reafirmaba sus dichos y compartía su visión sobre la seguridad del sistema:

«Le sumamos la imposición a la empresa que brindaba el servicio de recibir durante 4 días a los auditores informáticos que pudieran designar los partidos y agrupaciones políticas. Concurrieron a la empresa donde se les exhibió el código fuente y ahí auditaron el sistema. Por supuesto tratamos de hacerlo de un modo muy cercano a los comicios por una razón muy obvia. Porque si no, pasa lo que decía Teresa Overejo antes, que es que existe mayor posibilidad de vulnerarlo».

La idea de que un sistema puede ser más seguro porque nadie conoce sus mecanismos internos (la seguridad por oscuridad) fue descartada hace más de 150 años por un cerrajero estadounidense. Y el argumento es fácil de entender: una cerradura no es más confiable porque nadie sabe cómo funciona, sino porque aún sabiéndolo nadie puede abrirla si no tiene la llave. Es mejor permitir que los cerrajeros honestos (en este caso, los programadores informáticos) puedan examinar libremente el mecanismo, antes que prohibírselo, ya que los malos no tardarán en conseguir una para averiguar cómo funciona (y tampoco les importará que una ley les prohíba hacerlo).

El caso del voto electrónico es más sensible que el de una cerradura. Se trata del sistema con el cual el Estado pretende que los ciudadanos ejerzan su derecho más básico en un sistema republicano: el de elegir a sus representantes. Así es que mantener el software en secreto, además de una medida estúpida que termina atentando contra la seguridad, también es profundamente antidemocrática.

Y mostrarle el código fuente en una pantalla a los supuestos auditores no soluciona el problema. Un grupo de informáticos lo demostramos en 2015, cuando analizando el código fuente filtrado en dicha oportunidad (proveniente supuestamente de la capacitación para las elecciones provinciales de Salta), encontramos varios errores severos que nunca habían sido detectados por las auditorías oficiales (por ejemplo, que podían introducirse múltiples votos en el chip de una boleta).

La filtración de 2017

El propio presidente de la empresa Grupo MSA, proveedora del sistema Vot.Ar (conocido como «boleta única electrónica»), reconoce que el software ya se ha filtrado antes. «Está publicado mil veces», dice Sergio Angelini, pero claro… nunca por su empresa.

Es obvio que algo así sucederá cada tanto. En la provincia de Salta, por ejemplo, hay más de 3.000 mesas de votación, y se generan copias del software para cada una de ellas (más algunas de respaldo). Basta con que alguien tome uno de esos DVD, lo introduzca en el lector de una notebook y en menos de 5 minutos lo copie en su disco duro. De ahí, a aparecer publicado en la web, hay sólo un paso.

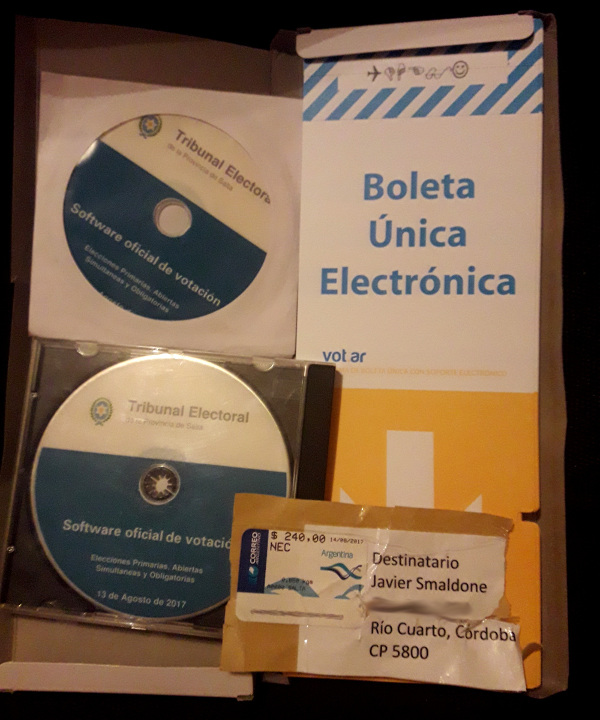

Y esto parece ser lo que ocurrió nuevamente luego de las elecciones primarias del domingo 13 de agosto de 2017 en Salta. Unos días después de la votación, apareció publicado lo que parecía ser el software usado en dicha oportunidad. Ante este echo, la Justicia Electoral salteña negó que se hubiera producido tal filtración. Ocurre que la misma noche del domingo, una persona que se encontraba acomodando y limpiando las aulas de una escuela se encontró tirado debajo de una mesa material utilizado para las elecciones: boletas de voto electrónico y certificados de escrutinio de mesa en blanco y 2 DVD oficiales con el software de votación. Rápidamente se comunicó a través de Twitter con el autor de esta nota y le contó su hallazgo, procediendo en la mañana del día siguiente a enviarle todo el material por correo. Sin haber hurtado nada, y sin esconder ni su identidad ni su domicilio. Con el único fin de informar las irregularidades al público.

Quien escribe recibió el material una semana después, e inmediatamente se comunicó con el autor de la nota periodística sobre la filtración, para ofrecerle el material que permitiría comprobar que en efecto (y contrariamente a lo expresado por la Justicia) se trataba del software utilizado para votar en Salta el 13 de agosto. El periodista accedió, y contactó para realizar la verificación a una reconocida perito informática judicial y para analizar las implicaciones del hecho a un especialista en seguridad informática de prestigio internacional. La verificación se realizó exitosamente y la nota fue publicada.

Asombrosamente, la respuesta de la Justicia Electoral salteña fue que realizarían la denuncia penal el robo de los DVD. «Robo» que no implicó el uso de ninguna forma de violencia, del que cuyo supuesto autor no obtuvo ningún beneficio personal (por el contrario, gastó $240 de su dinero en un envío postal) y que la Justicia Electoral debería haber advertido al realizar el escrutinio definitivo, finalizado varios días antes, ya que los DVD son parte de la documentación de la mesa, y son necesarios para la realización de las auditorías posteriores a la votación. No se trató ni de un robo ni de un hurto, sino de un ciudadano que detectó una falla en la cadena de custodia que la Justicia Electoral debía garantizar, y decidió acudir a la prensa. No extraña que la respuesta de las autoridades sea «matar al mensajero» en un intento de encubrir su incapacidad (como ya sucedió en 2015 con el caso del programador Joaquín Sorianello).

Conclusiones

Basar la seguridad de un sistema en el secreto es una práctica inconducente, rechazada por cualquier especialista. Hacerlo con un sistema de votación electrónica, es más grave aún, ya que se ocultan los mecanismos del sistema de los ojos de los ciudadanos. Filtraciones como las ocurridas son en la práctica inevitables, y no debe perseguirse a quienes las producen, sino que deberían servir como una luz de alerta: algo se está haciendo mal.

Todos los vendedores de voto electrónico aseguran que sus sistemas son seguros e inviolables, pero ninguno de estos ha superado la prueba de verdaderas auditorías independientes. Esto es algo que el mundo ha aprendido hace tiempo, pero sin embargo en países como el nuestro y otros de Latinoamérica, aún se insiste con la ilusión de la transparencia de votar usando computadoras. Y esa ilusión se rompe con sólo hurgar un poco en la basura.

Hola Javier, te escribo a instancia de un amigo que me referenció a vos debido a que parezco ser el único informático que está a favor de la utilización de tecnología para emitir el sufragio.

Reconozco que muchos saben más que yo de sistemas, ya que ni siquiera terminé la carrera de grado de ciencias de la computación. Solo me atrevo a opinar porque más allá de mi paso por la facultad y los 15 años que llevo desarrollando soft, también he fiscalizado elecciones desde hace más de 20.

Te leo, y veo lo que parecen ser dos frentes distintos: por un lado la muy entendible oposición a los proyectos actualmente en estado parlamentario, por otro la resistencia al voto electrónico como un todo. Lo segundo me causa cierta perplejidad, dado que las falencias del sistema actual (empezando por la facilidad con que se podría instalar una cámara en un cuerto oscuro) hacen que se me ocurran muchísimas alternativas mejores.

En particular, veo con buenos ojos la Boleta Única, sin embargo le encuentro dos defectos que me hace preferir el voto electrónico: incompletitud y falta de escalabilidad.

Una BU tiende a no tener todos los cargos legislativos, lo que lleva a que el elector tenga dificultad para saber a quien vota. En general esto se subsana con listas-poster, pero el mero hecho de hacercarse a leerlas genera una conducta que afecta el secreto del voto. En épocas donde el profiling es regla, se tardaría muy poco en establecer que patrones de conducta se condicen con intenciones de voto.

Mucho más importante, una mayor cantidad de opciones implica directamente, linealmente, más papel. Eso a su vez genera la necesidad de urnas más grandes, lo que suele derivar en una urna por categoría. Actualmente en la provincia de Bs As (y muchas otras) se llegan a votar seis categorías en una elección, que bien podrían ser ocho si se volviera a las opciones de corte de algunas décadas atrás, que permitían separar intendente, concejales y consejeros escolares. En ese escenario, el V.E. resulta un habilitante mientras que la B.U. es un limitante. Si a esto sumamos la cantidad de alternativas de una PASO, el soporte en papel podría hasta verse colapsado. Basta observar la reiterada necesidad de certificados de escrutinio de dos páginas para dar cuenta de la magnitud del problema.

Finalmente, a la escalabilidad cuantitativa se suma la cualitativa, toda vez que el sistema de BU no escala para el lado de formas más directas de democracia como tachas o listas de orden abierto (voto preferencial, por ejemplo).

Por todo esto, me interesa saber tu opinión y eventuales objeciones a un sistema de impresión de tickets de votación con un eventual QR a ser leido por una máquina cuenta votos. Siempre hablando de una identificación manual del elector y, por ejemplo, darle la oportunidad a este de imprimir varios tickets, de forma tal que aún si la máquina guardara el orden de los votos emitidos (que por supuesto sería una adulteración), el dato sería muy poco útil a la hora de deducir el sufragio del votante.

Adicionalmente, me interesa saber si crees que es insalvable, aún mediante la utilización se seguridad por hard y no por soft, el riesgo de filtraciones de voluntad de voto a gran escala con sistemas DRE. Esta última consulta se debe a que me inquieta un problema al que creo se le da menos relevancia que la que merece: la falta de redundancia para contro del escrutinio in situ, que es en la casi totalidad de los casos el único momento en que los votos efectivamente se cuentan. Es decir, bajo el sistema actual o cualquier sistema futuro que no implique un recuento electrónico paralelo, quien pueda adulterar la emisión en papel es capaz de fraguar la elección de forma indetectable. Esto que parece muy poco probable no lo es tanto, toda vez que es muy a menudo que los fiscales se retiran tras conocer los resultados, sin esperar a que la urna esté correctamente fajada a la vez que rara vez se cotejan los certificados de escrutinio antes de ser firmados, razón por la cual su peso como prueba de irregularidades muchas veces es menoscabado.

Te pido desde ya disculpas si crees que este no es el mejor medio para hacerte estas consultas, con todo gusto las haré por otro que consideres más adecuado si así me lo indicás.

Sin más, saludos.

Camilo.